Poznaj różnice między HTTP vs HTTPS oraz skuteczne sposoby ochrony swoich danych online. Dowiedz się, jak rozpoznać bezpieczną stronę internetową.

Spis treści

- Czym różni się HTTP od HTTPS?

- Dlaczego szyfrowanie połączenia jest ważne dla bezpieczeństwa?

- Jak rozpoznać bezpieczną stronę internetową?

- Zagrożenia związane z niebezpiecznymi stronami i linkami

- Znaczenie certyfikatów SSL i zielonej kłódki w przeglądarce

- Najlepsze praktyki ochrony przed zagrożeniami online

Czym różni się HTTP od HTTPS?

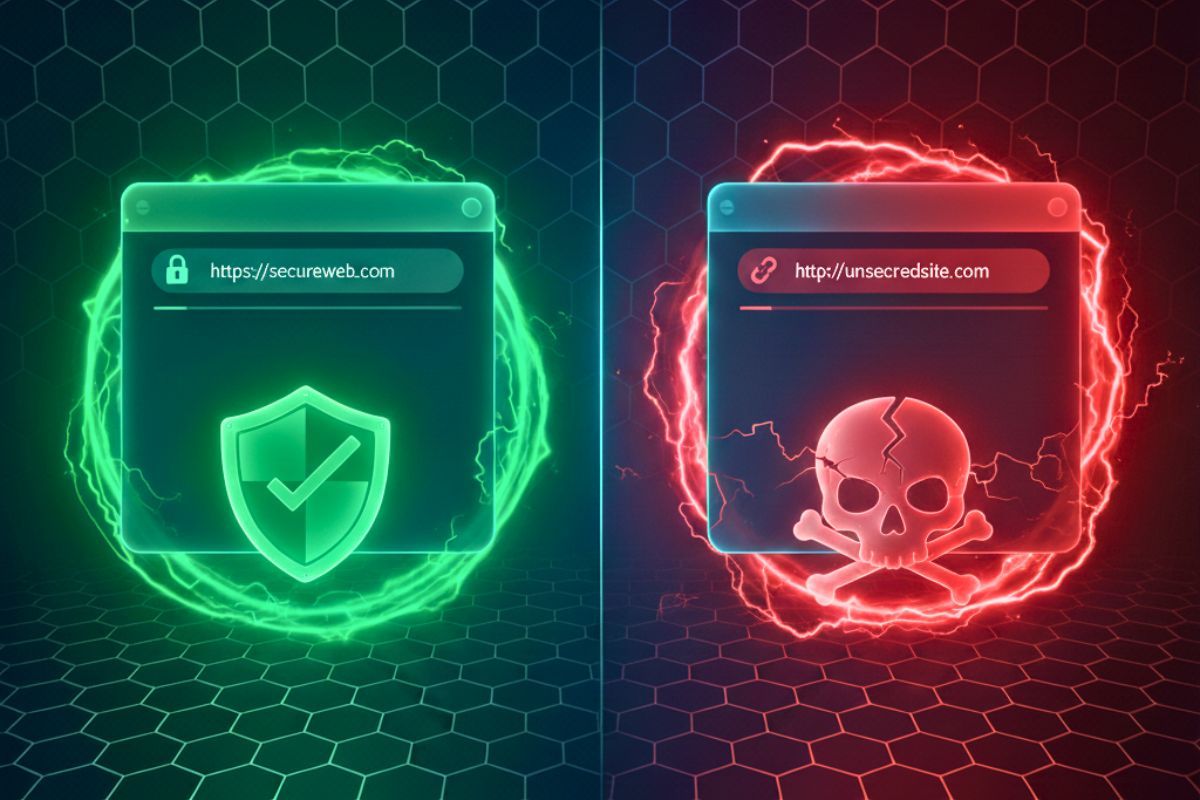

HTTP (Hypertext Transfer Protocol) oraz HTTPS (Hypertext Transfer Protocol Secure) to dwa podstawowe protokoły wykorzystywane do przesyłania danych pomiędzy przeglądarką internetową a serwerem, na którym znajduje się strona WWW. Choć ich zadanie wydaje się podobne, różnica tkwi w poziomie bezpieczeństwa połączenia oraz ochronie przekazywanych informacji. HTTP to protokół starszy i pozbawiony dodatkowych mechanizmów zabezpieczających — dane przesyłane za pomocą HTTP, takie jak loginy, hasła czy numery kart kredytowych, nie są szyfrowane, co oznacza, że każda osoba mająca dostęp do sieci może je potencjalnie przechwycić i wykorzystać w niepożądany sposób. HTTP jest podatny na ataki typu „Man in the Middle”, polegające na przechwytywaniu komunikacji między użytkownikiem a serwerem, a także umożliwia łatwiejsze podsłuchiwanie ruchu sieciowego. HTTPS natomiast, jak sugeruje nazwa, jest rozszerzoną wersją protokołu HTTP i została zaprojektowana tak, by chronić poufność oraz integralność przesyłanych danych. Kluczową rolę odgrywa tu SSL/TLS (Secure Sockets Layer / Transport Layer Security) — specjalna warstwa szyfrująca komunikację i uniemożliwiająca osobom trzecim przechwycenie lub modyfikowanie informacji wymienianych pomiędzy użytkownikiem a stroną internetową. Dzięki temu HTTPS nie tylko zabezpiecza dane osobowe, ale również chroni użytkowników przed podszywaniem się pod strony (phishingiem), ostrzegając, gdy certyfikat SSL nie jest poprawny czy gdy strona może próbować uzyskać dostęp do poufnych danych w nieautoryzowany sposób.

Jedną z głównych cech protokołu HTTPS jest wykorzystanie certyfikatów SSL, które zapewniają, że użytkownik komunikuje się z autentyczną, zweryfikowaną stroną internetową, a przesyłane dane są nieczytelne dla osób nieuprawnionych. Taki certyfikat wydawany jest przez tzw. zaufane Urzędy Certyfikacji (CA – Certificate Authority) po zweryfikowaniu właściciela domeny lub firmy. W praktyce oznacza to, że przeglądarka informuje użytkownika o bezpieczeństwie połączenia – w pasku adresu pojawia się charakterystyczny symbol zamkniętej kłódki lub zielonego paska adresu, a adres URL rozpoczyna się od „https://” zamiast „http://”. Zmiana ta nie jest jedynie kosmetyczna, lecz stanowi fundamentalną różnicę w poziomie ochrony — przechwycenie danych z takiego połączenia bez odpowiednich kluczy szyfrujących jest praktycznie niemożliwe. Znajomość różnic pomiędzy HTTP i HTTPS nabiera szczególnego znaczenia w kontekście ochrony prywatności użytkowników oraz bezpieczeństwa transakcji internetowych, zakupów online czy logowania do serwisów bankowych lub pocztowych. Co więcej, obecnie przeglądarki internetowe coraz częściej domyślnie blokują lub oznaczają jako niebezpieczne strony bez certyfikatu SSL, a algorytmy Google preferują witryny zabezpieczone HTTPS w wynikach wyszukiwania, traktując je jako bardziej wiarygodne. Ostatecznie, różnice między HTTP a HTTPS obejmują nie tylko techniczne aspekty transmisji danych, ale również wpływają na zaufanie użytkowników oraz zgodność z aktualnymi standardami i wymaganiami w zakresie cyberbezpieczeństwa, dlatego każda strona, na której podawane są jakiekolwiek dane osobowe, powinna korzystać z protokołu HTTPS.

Dlaczego szyfrowanie połączenia jest ważne dla bezpieczeństwa?

Szyfrowanie połączenia internetowego to jeden z podstawowych filarów zapewnienia bezpieczeństwa i prywatności w sieci. W praktyce polega to na zaszyfrowaniu przesyłanych między przeglądarką użytkownika a serwerem danych, w taki sposób, aby były one nieczytelne dla osób postronnych. Dzięki protokołom takim jak HTTPS, blokowane jest możliwość przechwytywania wrażliwych informacji, takich jak dane logowania, numery kart płatniczych, historia zakupów czy nawet zwykła treść korespondencji. Przy komunikacji wykorzystującej tylko HTTP, taka ochrona nie występuje – dane przesyłane są w formie otwartego tekstu, co sprawia, że każde odpytywanie serwera oraz wpisywanie danych na stronie staje się potencjalnym źródłem wycieku. Każde połączenie niezabezpieczone szyfrowaniem jest podatne na podsłuch przez cyberprzestępców lub nawet dostawców usług internetowych. Konsekwencje takiej sytuacji mogą być bardzo poważne: od kradzieży tożsamości, przez przejmowanie kont bankowych, po zdradzenie prywatnych informacji firmowych. Ponadto, brak szyfrowania uniemożliwia weryfikację autentyczności serwera, do którego użytkownik się łączy – to stwarza przestrzeń dla ataków typu „Man in the Middle”, gdzie napastnik może nie tylko śledzić transmisję, ale również ją modyfikować, wstrzykując złośliwy kod, fałszując zawartość strony lub wyłudzając bardziej wrażliwe informacje poprzez tzw. phishing. Szyfrowanie przez HTTPS rozwiązuje ten problem, zapewniając, że wszystkie przesłane informacje pozostaną prywatne i nienaruszone podczas całej drogi z przeglądarki na serwer docelowy.

Ochrona wynikająca z szyfrowania dotyczy jednak nie tylko samego przesyłania danych, ale też budowania zaufania do serwisu internetowego oraz pozycji witryny w wyszukiwarkach. Użytkownicy coraz częściej zwracają uwagę na obecność kłódki w pasku adresu, traktując ją jako pierwszy wskaźnik wiarygodności danej strony. Strony, które nie stosują HTTPS, bardzo często są automatycznie oznaczane w przeglądarkach komunikatem „Niezabezpieczona” – to odstrasza potencjalnych klientów i negatywnie wpływa na reputację marki. Dla firm prowadzących działalność e-commerce, bankowości, czy nawet zarządzających danymi osobowymi kontrahentów, wdrożenie szyfrowania to zatem nie tylko obowiązek prawny lub wymóg RODO, ale również istotny element strategii marketingowej i przewagi konkurencyjnej. Certyfikaty SSL/TLS używane przy HTTPS nie tylko szyfrują transmisję, ale także zapewniają, że połączenie jest nawiązywane z rzeczywistym, zweryfikowanym partnerem. Pozwala to chronić się przed atakami typu spoofing czy fałszywymi stronami wyłudzającymi informacje. Jeszcze ważniejsze jest jednak to, iż szyfrowanie chroni dane również podczas korzystania z publicznych i niechronionych sieci, jak wifi w kawiarni czy centrum handlowego. W takich środowiskach łatwo stać się ofiarą ataku, gdy transmisja nie jest szyfrowana – przechwycenie haseł lub prywatnych wiadomości staje się wtedy wyjątkowo proste. Co więcej, współczesne regulacje międzynarodowe i krajowe coraz częściej wymagają stosowania odpowiednich zabezpieczeń technicznych w zakresie przesyłania danych osobowych lub finansowych, a brak szyfrowania może skutkować poważnymi konsekwencjami prawnymi dla właścicieli stron. Stosując protokół HTTPS i właściwe certyfikaty SSL/TLS, właściciele stron nie tylko spełniają te wymogi, ale realnie zwiększają bezpieczeństwo swoich użytkowników i budują z nimi długofalową relację opartą na zaufaniu.

Jak rozpoznać bezpieczną stronę internetową?

Bezpieczeństwo podczas przeglądania internetu to nie tylko kwestia technologii wykorzystywanej przez daną stronę, ale również świadomości użytkownika w zakresie rozpoznawania wiarygodnych witryn. Jednym z najważniejszych wskaźników bezpieczeństwa jest obecność protokołu HTTPS zamiast HTTP w adresie URL – można to rozpoznać po literce „s” (secure) oraz obecności charakterystycznej kłódki wyświetlanej w pasku adresu większości przeglądarek internetowych. Klikając na ikonę kłódki, użytkownik uzyskuje szczegółowe informacje o certyfikacie SSL/TLS, który potwierdza autentyczność witryny i rodzaj szyfrowania. Jeżeli przeglądarka ostrzega przed niezabezpieczonym połączeniem lub informuje o wygaśnięciu lub niewiarygodności certyfikatu, zdecydowanie należy zachować ostrożność i nie wprowadzać żadnych danych osobowych. Kolejnym istotnym elementem identyfikacji bezpiecznej strony jest zweryfikowanie tożsamości właściciela strony – niektóre certyfikaty, takie jak EV SSL (Extended Validation), pozwalają na wyświetlanie nazwy firmy obok adresu URL. To szczególnie ważne na stronach bankowych oraz w sklepach internetowych, gdzie podajesz wrażliwe dane finansowe. Warto również zwrócić uwagę na wygląd strony – profesjonalnie wykonane, poprawnie sformatowane oraz pozbawione literówek witryny wzbudzają zaufanie, a obecność polityki prywatności czy informacji kontaktowych dodatkowo potwierdza jej legalność. Obecność logo zaufanych certyfikatów bezpieczeństwa (np. Trusted Shops, Norton Secured, GeoTrust) może być dodatkowym sygnałem, że właściciel dba o ochronę użytkowników.

Korzystając z internetu, należy pamiętać, by unikać stron, które żądają podania danych wrażliwych przez niezabezpieczone formularze lub które kierują użytkownika do zewnętrznych, budzących podejrzenia witryn. Podejrzane prośby o instalację oprogramowania, nieznane rozszerzenia plików czy agresywne komunikaty pop-up to sygnały ostrzegawcze mogące świadczyć o phishingu lub złośliwej działalności. Wnikliwa analiza adresu URL powinna wyeliminować witryny, które podszywają się pod znane marki poprzez subtelne błędy w pisowni lub nietypowe rozszerzenia domenowe. Niezawodnym sposobem weryfikacji zaufania do strony są także opinie innych użytkowników, np. na forach branżowych lub w mediach społecznościowych, oraz korzystanie z narzędzi typu Google Safe Browsing, które informują o potencjalnych zagrożeniach. Zaawansowani internauci mogą dodatkowo sprawdzić szczegóły certyfikatu SSL – datę ważności, wystawcę certyfikatu oraz zgodność danych z oficjalnymi informacjami o firmie. Wielu ekspertów zaleca także regularne aktualizowanie oprogramowania i korzystanie z narzędzi antywirusowych oraz rozszerzeń do przeglądarek, które blokują niebezpieczne elementy strony. Ostatecznie, bezpieczeństwo online to połączenie technologii oraz ostrożności użytkownika – nawet najlepszy system szyfrowania nie uchroni przed ryzykiem, jeśli zlekceważymy podstawowe zasady rozpoznawania bezpiecznych stron internetowych i zdrowego rozsądku w sieci.

Zagrożenia związane z niebezpiecznymi stronami i linkami

Współczesny krajobraz internetu obfituje w zagrożenia, które czyhają na nieświadomych użytkowników zarówno po stronie niezabezpieczonych stron internetowych, jak i niebezpiecznych linków. Brak zabezpieczeń w postaci protokołu HTTPS czy certyfikatu SSL/TLS może skutkować otwarciem drzwi dla cyberprzestępców, którzy wykorzystują podatności techniczne oraz nieostrożność użytkowników do przeprowadzania różnorodnych ataków. Jednym z najgroźniejszych typów zagrożeń są ataki typu phishing, czyli podszywanie się pod zaufane instytucje takie jak banki, serwisy pocztowe czy sklepy internetowe. Przestępcy wysyłają wiadomości e-mail, SMS-y lub udostępniają linki do spreparowanych stron, które nie posiadają prawidłowych zabezpieczeń. Po wejściu na taką stronę użytkownik może nieświadomie udostępnić swoje dane osobowe, hasła lub informacje finansowe, co często prowadzi do kradzieży tożsamości lub środków z rachunku bankowego. Kolejnym istotnym zagrożeniem są złośliwe oprogramowanie (malware) i ransomware, które mogą zostać pobrane poprzez kliknięcie w zainfekowany link lub odwiedzenie niezabezpieczonej witryny. Przestępcy stosują techniki socjotechniczne, by zachęcić użytkowników do pobrania „aktualizacji”, „niezbędnego pliku PDF” czy fałszywej wtyczki. W praktyce może to skutkować zainstalowaniem programów szpiegujących, szyfrujących dane na dysku lub wyłudzających okup za ich przywrócenie. Niezabezpieczone strony często są również wykorzystywane do tzw. drive-by download, gdzie samo otwarcie witryny inicjuje pobranie szkodliwego oprogramowania bez wiedzy użytkownika. Tego typu ataki mogą prowadzić do utraty danych, gwałtownego spowolnienia komputera, a w przypadku przechwycenia uwierzytelnienia – również do przejęcia kont w mediach społecznościowych lub służbowych systemach informatycznych.

Jednym z kluczowych zagadnień w kontekście niebezpiecznych stron i linków jest ich rosnąca kreatywność oraz trudność w ich identyfikacji. Cyberprzestępcy doskonalą swoje metody, wykorzystując fałszywe adresy URL, których drobne różnice – takie jak zamiana jednej litery, znaków specjalnych czy innego rozszerzenia domeny – są trudne do wychwycenia na pierwszy rzut oka. Tego typu techniki pozwalają na tworzenie stron łudząco podobnych do oryginalnych witryn bankowych czy portali społecznościowych. W połączeniu z brakiem szyfrowania i autoryzacji, użytkownik szybko może wpaść w pułapkę i przekazać swoje poufne informacje bez jakiejkolwiek ochrony. Dodatkowym problemem są zainfekowane reklamy (malvertising), które mogą być publikowane nawet na renomowanych stronach, jeśli zostały naruszone systemy reklamowe. Reklamy te zawierają złośliwe skrypty automatycznie przekierowujące użytkownika na niebezpieczne strony lub wykonujące czynności bez jego zgody. W przypadku forów, portali streamingowych, stron z darmowymi treściami czy witryn ogłoszeniowych można spotkać się z tzw. scamami inwestycyjnymi, polegającymi na wyłudzaniu danych lub środków finansowych przy pomocy obietnic szybkiego zysku. Bardzo poważnym zagrożeniem jest też przechwytywanie danych przesyłanych bez szyfrowania w publicznych sieciach Wi-Fi – użytkownicy, którzy łączą się z takimi stronami przez niezabezpieczone łącza, mogą paść ofiarą podsłuchu transmisji i utraty danych logowania. Skutki wejścia na niebezpieczne strony lub klikania w podejrzane linki mogą być bardzo poważne – od drobnych strat finansowych, przez całkowite zablokowanie dostępu do danych czy kradzież tożsamości, aż po naruszenie prywatności czy utratę reputacji firmy. Niebezpieczne witryny mogą również przejmować kontrolę nad urządzeniem, wykorzystywać jego zasoby do rozsyłania spamu lub prowadzenia dalszych cyberataków (np. botnet), co znacznie zwiększa skalę zagrożenia nie tylko dla pojedynczego użytkownika, ale także całych sieci firmowych czy społecznościowych.

Znaczenie certyfikatów SSL i zielonej kłódki w przeglądarce

Certyfikaty SSL (Secure Socket Layer) oraz ich nowsza wersja TLS (Transport Layer Security) odgrywają fundamentalną rolę w zapewnieniu bezpieczeństwa w Internecie, zarówno dla użytkowników, jak i właścicieli stron internetowych. Certyfikat SSL jest elektronicznym dokumentem wydawanym przez zaufane Urzędy Certyfikacji (CA), który potwierdza autentyczność i wiarygodność domeny oraz jej właściciela. Instalacja certyfikatu SSL na serwerze umożliwia szyfrowanie danych przesyłanych pomiędzy przeglądarką użytkownika a stroną internetową, co ma kluczowe znaczenie zwłaszcza podczas przesyłania poufnych informacji, takich jak dane logowania, numery kart płatniczych czy wrażliwe dokumenty. Dla przedsiębiorców i administratorów stron posiadanie certyfikatu SSL jest równoznaczne z wdrożeniem nowoczesnych standardów bezpieczeństwa oraz spełnieniem wymogów prawnych wynikających choćby z RODO, które nakłada obowiązek ochrony transmisji danych osobowych. Odpowiednio wdrożony protokół HTTPS z uznanym certyfikatem nie tylko zabezpiecza samą komunikację, ale także uniemożliwia „podsłuchiwanie” sesji czy podstawianie złośliwego oprogramowania. Różne typy certyfikatów, takie jak DV (Domain Validation), OV (Organization Validation) oraz EV (Extended Validation), oferują różne poziomy weryfikacji tożsamości właściciela oraz różnią się sposobem prezentacji w przeglądarce – najwyższą wiarygodność daje certyfikat EV, który wyświetla pełność nazwy firmy, zwiększając zaufanie użytkownika. Proces uzyskania certyfikatu polega na zweryfikowaniu własności domeny i, w przypadku wyższych typów certyfikatów, także sprawdzeniu danych podmiotu. Im bardziej szczegółowa weryfikacja, tym większy poziom bezpieczeństwa i prestiżu dla firmy oraz jej klientów.

Widok kłódki przy adresie URL – często określanej jako „zielona kłódka” – to dla wielu użytkowników pierwszy i najbardziej intuicyjny sygnał, pozwalający rozpoznać, że mają do czynienia z bezpieczną stroną internetową, na której transmisja danych jest szyfrowana. Ikona ta stała się symbolem zaufania oraz certyfikacji strony przez uznaną firmę trzecią. Kliknięcie na kłódkę pozwala sprawdzić szczegóły dotyczące certyfikatu SSL, takie jak nazwa wystawcy, data ważności certyfikatu czy zakres zabezpieczanych informacji. Przeglądarki internetowe odgrywają tu kluczową rolę – wyraźnie oznaczają strony bez ważnego certyfikatu jako „Niezabezpieczone”, czasem blokując nawet możliwość wejścia na taką witrynę lub prezentując ostrzeżenia o potencjalnym zagrożeniu bezpieczeństwa. To nie tylko element edukacji użytkowników, ale i wymuszania wyższych standardów ochrony wśród właścicieli stron. Funkcjonowanie kłódki jest jednak powiązane nie tylko z samym posiadaniem SSL, ale także z jego prawidłowym wdrożeniem – źle skonfigurowany certyfikat lub mieszana zawartość (mixed content, czyli część zasobów ładowanych bez szyfrowania) mogą sprawić, że kłódka nie pojawi się lub zostanie przekreślona, a użytkownik zostanie ostrzeżony o ryzyku. Z perspektywy SEO certyfikat SSL, a co za tym idzie obecność zielonej kłódki, ma również znaczenie – wyszukiwarki takie jak Google jasno przyznają wyższe pozycje stronom korzystającym z HTTPS, traktując to jako istotny czynnik rankingowy. Zielona kłódka buduje zaufanie, co przekłada się na wyższą konwersję w sklepach internetowych, większą liczbę rejestracji oraz pozytywny wizerunek marki. Użytkownicy są coraz bardziej świadomi zagrożeń i nauczyli się szukać wizualnych potwierdzeń bezpieczeństwa zanim przekażą stronie swoje dane – brak kłódki może skutecznie odwodzić ich od zaangażowania w interakcję, dokonywania zakupów czy pozostawiania adresu email. Warto podkreślić, że dziś obecność zielonej kłódki to już nie luksus, lecz standard, którego brak jest wyraźnym sygnałem problemów lub zaniedbań w zakresie cyberbezpieczeństwa, a strony ignorujące ten wymóg ponoszą ryzyko utraty klientów oraz poważnych konsekwencji prawnych i finansowych w przypadku wycieku danych.

Najlepsze praktyki ochrony przed zagrożeniami online

Ochrona przed zagrożeniami online wymaga zarówno używania odpowiednich technologii, jak i rozwijania świadomości zagrożeń u wszystkich użytkowników internetu. Podstawą bezpieczeństwa jest konsekwentne korzystanie z protokołu HTTPS na wszystkich stronach, zwłaszcza tych, które przetwarzają dane osobowe lub umożliwiają logowanie. Jedną z najważniejszych praktyk jest sprawdzanie adresu URL – strony podszywające się pod zaufane instytucje często stosują drobne literówki lub nietypowe znaki, dlatego użytkownicy powinni zawsze dokładnie analizować adres witryny, na której się znajdują. Należy również zwrócić uwagę na obecność zielonej kłódki w pasku adresu, a po jej kliknięciu – sprawdzić szczegóły certyfikatu SSL/TLS, takie jak nazwa wystawcy oraz ważność dokumentu, ponieważ wygasłe lub nieprawidłowe certyfikaty stanowią powód do niepokoju. Skutecznym działaniem jest korzystanie z oprogramowania antywirusowego oraz regularnie aktualizowanych zapór sieciowych (firewall), które chronią urządzenie przed działaniem złośliwego oprogramowania, trojanami czy ransomware. Niezwykle ważne są też aktualizacje systemu operacyjnego, przeglądarki i wszelkich wtyczek – cyberprzestępcy często wykorzystują podatności w nieaktualnym oprogramowaniu do przeprowadzania ataków. Równie istotne jest ustalanie silnych, złożonych haseł oraz wykorzystanie menedżerów haseł – każda dana uwierzytelniająca powinna być unikalna, a dodatkowa ochrona w postaci uwierzytelniania dwuskładnikowego (2FA) znacząco utrudnia przejęcie konta przez osoby nieuprawnione. Istotną rolę odgrywa także regularna edukacja użytkowników i pracowników – phishing, socjotechnika oraz fałszywe powiadomienia to jedne z najczęstszych metod ataku; rozpoznanie ich objawów i umiejętne reagowanie są skutecznym zabezpieczeniem przed utratą danych.

Do najlepszych praktyk można zaliczyć także rezerwowanie ostrożności podczas korzystania z publicznych sieci Wi-Fi. Sieci te, zwłaszcza nieposiadające hasła lub wymagające rejestracji przez strony logowania nieszyfrowane, niosą podwyższone ryzyko przechwycenia przesyłanych informacji. Dlatego zalecane jest używanie tunelowania VPN (Virtual Private Network), które dodatkowo szyfruje ruch internetowy i utrudnia przechwytywanie poufnych danych przez osoby postronne. Użytkownicy powinni również unikać pobierania plików czy aplikacji z nieznanych źródeł, a także klikania w podejrzane linki przesyłane za pomocą poczty elektronicznej, SMS-ów lub komunikatorów – nawet jeśli wiadomości pochodzą od znajomych, lepiej potwierdzić autentyczność, gdy ich treść wydaje się nietypowa lub sugeruje natychmiastowe działanie. Pomocne mogą być także rozszerzenia przeglądarki, które ostrzegają przed znanymi witrynami phishingowymi, blokują wyskakujące okna i eliminują śledzące skrypty. To wszystko skutkuje nie tylko wyższym poziomem bezpieczeństwa, ale i komfortem korzystania z sieci. Administratorzy stron internetowych powinni z kolei wykorzystywać nowoczesne mechanizmy ochrony, takie jak HSTS (HTTP Strict Transport Security), ograniczające ryzyko ataków typu downgrade, oraz włączyć automatyczne odnawianie certyfikatów SSL/TLS. Warto cyklicznie przeprowadzać audyty bezpieczeństwa, testy penetracyjne i monitorować nieautoryzowane próby logowania oraz dostęp do newralgicznych danych. Osoby prowadzące sklepy i portale powinny dobrze zabezpieczyć formularze kontaktowe, implementować filtry antyspamowe oraz korzystać z bezpiecznych metod płatności, które oferują dodatkowe poziomy uwierzytelniania (np. 3D Secure). Wszystkie te działania – zarówno po stronie użytkownika, jak i administratora – pozwalają zminimalizować ryzyko wynikające z cyberzagrożeń i umożliwiają bezpieczne korzystanie z bogactwa zasobów internetowych.

Podsumowanie

Bezpieczna strona internetowa to podstawa ochrony prywatności i danych w sieci. Różnice między protokołami HTTP i HTTPS dotyczą przede wszystkim poziomu szyfrowania przesyłanych informacji. Rozpoznanie bezpiecznej witryny polega na sprawdzeniu oznaczenia HTTPS oraz certyfikatu SSL, warto także uważać na podejrzane linki i niepoprawne adresy URL. Przyjęcie odpowiednich praktyk, takich jak aktualizowanie oprogramowania i unikanie niebezpiecznych stron, znacząco zmniejsza ryzyko ataku cybernetycznego. Świadome korzystanie z internetu to klucz do skutecznej ochrony swoich danych.