Dowiedz się, czym jest clickjacking, jak działają ataki UI redress oraz jak skutecznie zabezpieczyć się przed tym rodzajem cyberzagrożenia.

Spis treści

- Czym jest Clickjacking? Definicja i przykłady ataku

- Jak działa Clickjacking? Mechanizmy i techniki

- Najczęstsze typy ataków Clickjacking

- Skutki i zagrożenia clickjackingu dla użytkowników i firm

- Jak rozpoznać i unikać clickjackingu?

- Skuteczne sposoby ochrony przed Clickjackingiem

Czym jest Clickjacking? Definicja i przykłady ataku

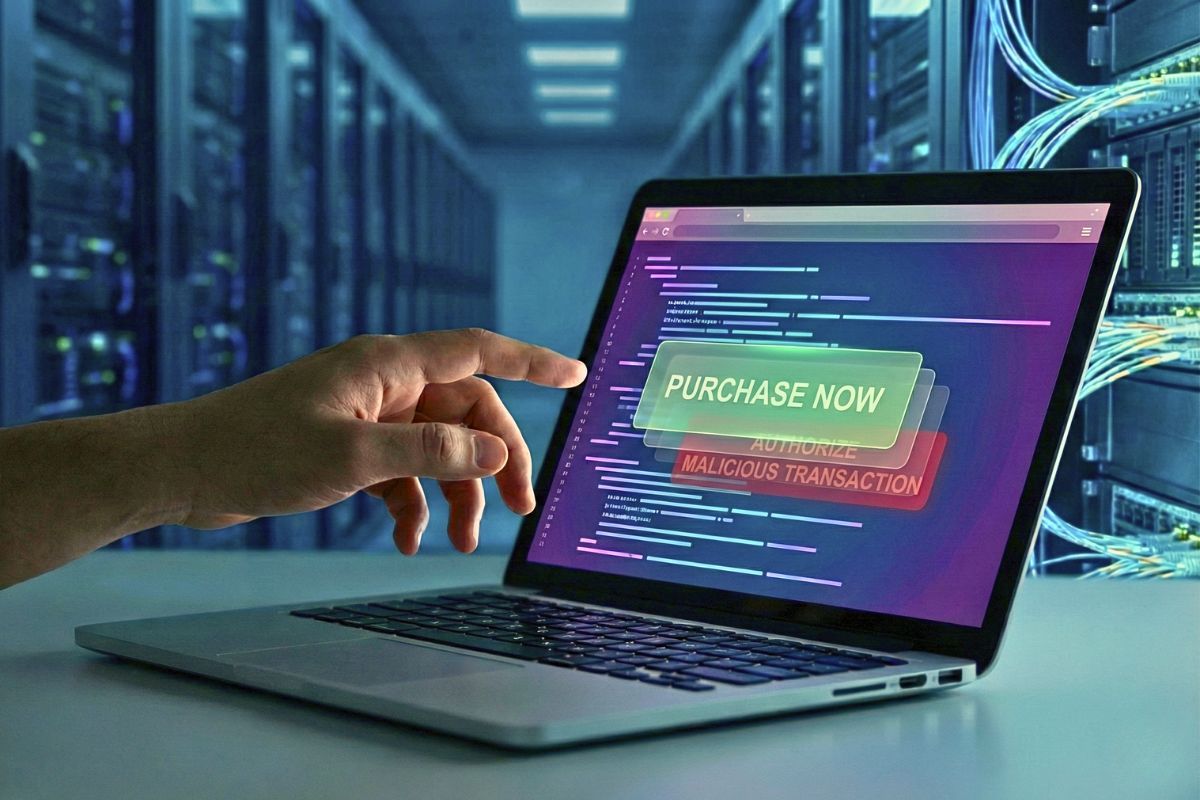

Clickjacking, znany również jako „atak UI Redress” (User Interface Redress Attack), to jedna z technik stosowanych przez cyberprzestępców w celu przejęcia kontroli nad interakcją użytkownika z interfejsem strony internetowej. Atak ten polega na manipulowaniu widocznym lub interaktywnym elementem witryny poprzez nakładanie niewidocznych lub przezroczystych warstw (frames, iframes) oraz podstępne przekierowanie kliknięć użytkownika na inne, wcześniej spreparowane elementy. W rezultacie ofiara, przekonana o tym, że wykonuje bezpieczną akcję – na przykład klika przycisk „Play”, „Zaloguj się” lub „Lubię to” – w rzeczywistości nieświadomie uruchamia operację zaplanowaną przez atakującego. Charakterystyczna dla clickjackingu jest iluzja bezpieczeństwa: użytkownik nie dostrzega niczego podejrzanego na stronie, ponieważ wszystko na pierwszy rzut oka działa poprawnie i wygląda znajomo. Współczesne ataki clickjacking mogą przebiegać zarówno na komputerach, jak i urządzeniach mobilnych, wykorzystując różne technologie webowe, w tym HTML, JavaScript oraz CSS. Wśród najczęstszych celów clickjackingu można wymienić kradzież sesji, wyłudzanie poufnych danych (np. danych logowania), aktywowanie niechcianych subskrypcji lub polubień w mediach społecznościowych, wykonanie płatności, a nawet zmianę ustawień bezpieczeństwa konta. W wielu przypadkach wykorzystywane są także socjotechniczne metody manipulacji – np. wykorzystanie przycisków wyglądających jak elementy systemowe lub reklamy zachęcające do kliknięcia.

Przykłady ataku clickjacking pokazują, jak z pozoru niegroźna interakcja może stać się punktem wyjścia do poważnych naruszeń prywatności oraz bezpieczeństwa użytkowników. Jednym z najbardziej znanych przypadków jest atak na przycisk „Like” na Facebooku. Cyberprzestępca może umieścić przezroczystą ramkę iframe z załadowanym profilem społecznościowym pod widocznym elementem strony, takim jak nagłówek lub button, po czym nakłonić użytkownika do kliknięcia – użytkownik myśli, że uruchamia np. film czy pobiera dokument, a faktycznie jednym kliknięciem „lubi” post lub stronę wskazaną przez atakującego. Podobne metody stosowane są także do wywoływania działań na innych portalach, np. PayPal, Gmail czy bankowości elektronicznej, gdzie nieświadome kliknięcie może skutkować wylogowaniem, potwierdzeniem przelewu lub zmianą ustawień bezpieczeństwa konta. Innym wariantem ataku jest nakładanie osadzonych reklam lub fałszywych formularzy logowania, które skutecznie wyłudzają poufne dane. Za pomocą clickjackingu można również nakłonić użytkownika do aktywowania kamery internetowej lub mikrofonu poprzez nieświadome zaakceptowanie odpowiednich uprawnień w przeglądarce. Często stosowana jest tzw. technika „cursorjacking”, w której atakujący manipuluje pozycją kursora, ukrywając rzeczywisty cel kliknięcia. Warto zauważyć, że clickjacking bywa głównym narzędziem szerszych kampanii phishingowych lub malvertisingowych. Mimo rozwoju nowoczesnych zabezpieczeń przeglądarek, clickjacking nadal stanowi poważne zagrożenie – atakujący nieustannie adaptują swoje techniki, stale poszukując nowych sposobów wykorzystania luk w zabezpieczeniach oraz nieuwagi użytkowników.

Jak działa Clickjacking? Mechanizmy i techniki

Clickjacking to zaawansowana technika ataku polegająca na wykorzystaniu zaufania użytkownika do interfejsu wyświetlanego na ekranie i manipulacji elementami tak, by użytkownik, klikając w „niewidzialny” przycisk lub link, uruchamiał działania sprzyjające atakującemu. Kluczowym elementem tego mechanizmu jest nakładanie przez przestępcę specjalnie spreparowanych warstw lub ramek (iframes) na właściwą stronę — najczęściej są one ustawione jako całkowicie przezroczyste (za pomocą stylowania CSS, np. „opacity: 0” lub „z-index”), dzięki czemu są nie do zauważenia dla ofiary. Przypadki clickjackingu zwykle opierają się na tym, że użytkownik podejmuje pozornie bezpieczną akcję, na przykład klika na przycisk „Lubię to”, „Potwierdź płatność” lub „Wyślij”, nie zdając sobie sprawy, że prawdziwy przycisk, z którym wchodzi w interakcję, znajduje się pod warstwą kontrolowaną przez atakującego. W praktyce bardzo często stosuje się mechanizmy ramek (iframes), by załadować oryginalną stronę lub jej fragment i przesunąć, ukryć bądź ograniczyć interakcje z nią na rzecz spreparowanych elementów. Clickjacking nie ogranicza się jednak tylko do prostych przekierowań – najgroźniejsze odmiany ataku potrafią wykorzystać złożone interakcje użytkownika z witryną, takie jak wypełnianie formularzy, logowanie, aktywowanie przelewów bankowych czy sterowanie urządzeniami IoT podłączonymi do internetu. Za pomocą CSS i JavaScript atakujący mogą dodatkowo dopasować przezroczyste warstwy pod konkretne elementy strony ofiary, korzystając czasem ze skryptów analizujących położenie kursora lub aktualny widok strony, aby zwiększyć skuteczność ataku.

Techniki clickjackingu są zróżnicowane i podlegają ciągłej ewolucji — wśród nich można wymienić tzw. „Frame Busting” oraz „UI Redressing”. Tradycyjny atak frame-based clickjacking wykorzystuje funkcjonalność przeglądarki do renderowania zewnętrznych witryn w ramach iframe, dzięki czemu możliwe jest nałożenie na nie interaktywnych warstw, które wizualnie wtopią się w oryginał strony. W przypadku UI Redressing atakujący nie tylko maskuje elementy, ale przekierowuje wszystkie akcje użytkownika, np. kliknięcia czy gesty dotykowe, na wybrany, ukryty cel, często synchronizując je z legalnie wyświetlonymi informacjami — co dodatkowo utrudnia wykrycie ataku. Popularną odmianą clickjackingu jest również tzw. Likejacking, gdzie użytkownicy skłaniani są do kliknięcia przycisku „Lubię to” lub „Udostępnij” z poziomu Facebooka bądź innych mediów społecznościowych, przez co nieświadomie rozpowszechniają spreparowane treści wśród swoich znajomych. W przypadku ataków na bankowość elektroniczną możemy z kolei mówić o tzw. „banking clickjacking”, gdzie użytkownik podczas wykonywania operacji finansowych jest przekierowywany do ukrytego panelu lub spreparowanego transferu, co grozi utratą środków. Bardziej złożone warianty bazują na zintegrowaniu kilku warstw ramek, biometrycznych elementów czy elementów stron wykorzystywanych do uwierzytelniania dwuskładnikowego, a cyberprzestępcy niejednokrotnie posiłkują się także phishingiem lub socjotechniką, by podnieść szansę na skuteczne wykorzystanie clickjackingu. Warto zaznaczyć, że nie wszyscy użytkownicy muszą być celem — zaawansowane ataki mogą profilować użytkowników, analizując ich preferencje, systemy czy przeglądarki, i dostosowywać atak, by jak najdłużej pozostał on niewykryty. Obecnie cyberprzestępcy korzystają także z narzędzi automatyzujących przygotowywanie spreparowanych stron oraz aktywnie testują nowe sposoby omijania zabezpieczeń stosowanych w nowoczesnych przeglądarkach i systemach operacyjnych. Mechanizmy clickjackingu ewoluują, a atakujący stale doskonalą swoje umiejętności, wykorzystując każdą, nawet najmniejszą lukę w zabezpieczeniach — dlatego świadomość mechanizmów ataku oraz zrozumienie jego technicznych aspektów stanowi pierwszy krok w skutecznej ochronie użytkowników i serwisów internetowych.

Najczęstsze typy ataków Clickjacking

W świecie cyberbezpieczeństwa clickjacking przybiera wiele form, a atakujący nieustannie rozwijają nowe metody omijania zabezpieczeń oraz wprowadzania użytkowników w błąd. Jednym z najbardziej rozpowszechnionych wariantów tego ataku jest tzw. „Likejacking”, wykorzystywany głównie w serwisach społecznościowych, takich jak Facebook. Atak polega na ukryciu przycisku „Lubię to” pod innym, kuszącym do kliknięcia elementem graficznym lub interaktywnym. W efekcie użytkownik, chcąc np. odtworzyć film lub otworzyć interesującą treść, w rzeczywistości nieświadomie udziela rekomendacji fałszywym lub niepożądanym treściom. Popularnym przykładem są działania mające na celu błyskawiczne rozprzestrzenianie zainfekowanych stron lub phishingowych kampanii za pośrednictwem aktywności na profilach ofiar. Ponadto clickjacking jest szeroko wykorzystywany w bankowości internetowej, gdzie przestępcy nakładają przezroczyste warstwy na przyciski autoryzacyjne czy pola logowania, by wyłudzić dane uwierzytelniające lub potwierdzenia nieuprawnionych przelewów. Równie niebezpiecznym przykładem jest atak polegający na nakładaniu fałszywego interfejsu podczas logowania do poczty elektronicznej, co pozwala przechwycić loginy i hasła użytkowników oraz uzyskać dostęp do poufnych informacji. W przypadku handlu elektronicznego, clickjacking wykorzystywany jest do niejawnego wyrażenia zgody na zakup danego produktu lub subskrypcję kosztownej usługi, przy czym ofiara jest przekonana, że potwierdza zupełnie inną czynność, np. zapis do newslettera. Jeszcze innym typem ataku są próby podstępnego przejęcia uprawnień do urządzeń systemowych lub przeglądarki – np. zgody na dostęp do kamery, mikrofonu czy lokalizacji. Atakujący mogą wyświetlić prośbę o pozwolenie na dostęp, ukrywając ją pod atrakcyjnym przyciskiem interfejsu, przez co użytkownik nieświadomie zatwierdza kontrowersyjne uprawnienia. Coraz częściej manipulacja z wykorzystaniem clickjackingu pojawia się również w aplikacjach mobilnych oraz w systemach obsługujących podpis elektroniczny, gdzie przekierowania kliknięć mogą skutkować fałszywym podpisaniem krytycznych dokumentów lub rozpoczęciem operacji finansowych z kont użytkownika.

Kolejną popularną odmianą clickjackingu jest „Cursorjacking”, czyli atak polegający na manipulacji wskaźnikiem myszy na ekranie, aby użytkownik klikał w zupełnie inne miejsce, niż zamierzał. Takie działania umożliwiają wykonanie niechcianych akcji, np. aktywowanie niebezpiecznych linków, wyrażenie zgody na politykę prywatności, subskrypcję usług premium lub wykonanie transakcji finansowych bez wiedzy użytkownika. Ataki te, choć technicznie trudniejsze do przeprowadzenia, stanowią poważne zagrożenie szczególnie w środowiskach wymagających wysokiego poziomu zaufania do interakcji, jak np. elektroniczna bankowość czy systemy obsługi dokumentów prawnych. Warto wyróżnić także „Filejacking” – formę clickjackingu, w której użytkownik zostaje nakłoniony do wybrania lub przesłania pliku, myśląc, że wykonuje inną, nieszkodliwą czynność. Jeżeli ofiara zostanie zmanipulowana do przesłania np. pliku konfiguracyjnego lub kluczowych dokumentów, konsekwencje mogą być katastrofalne dla bezpieczeństwa jej danych osobowych i firmowych. Innym, specyficznym wariantem ataku jest „Clipboardjacking” – technika polegająca na podmienianiu zawartości schowka systemowego użytkownika podczas wykonywania określonych akcji, np. kopiowania i wklejania numerów kont bankowych. W ten sposób przestępcy mogą przekierowywać środki finansowe na swoje rachunki. W ostatnich latach coraz częściej spotykane są również ataki clickjacking na urządzenia IoT oraz systemy smart home, gdzie nieprawidłowe kliknięcie może skutkować np. zmianą ustawień zabezpieczeń drzwi czy uruchomieniem kamer monitoringu bez widocznej zgody użytkownika. Niezależnie od typu ataku, wspólną cechą clickjackingu jest wykorzystanie luk w przeglądarkach, frameworkach webowych oraz nieuwagi użytkownika – cyberprzestępcy wykorzystują każdą okazję, by warstwami interfejsu zamaskować prawdziwą tożsamość klikanych elementów. Wszystko to sprawia, że clickjacking cieszy się niesłabnącą popularnością w arsenałach atakujących, a zrozumienie najczęściej wykorzystywanych mechanizmów jest pierwszym krokiem do skutecznej ochrony przed tego typu zagrożeniami.

Skutki i zagrożenia clickjackingu dla użytkowników i firm

Clickjacking stanowi poważne zagrożenie zarówno dla indywidualnych użytkowników, jak i dla firm, generując liczne konsekwencje, które często mają długofalowy i trudny do przewidzenia charakter. Najbardziej oczywistym skutkiem clickjackingu z perspektywy użytkownika jest bezpośrednia utrata kontroli nad własnymi działaniami online – osoby korzystające z internetu mogą nieświadomie wykonywać akcje niezgodne z ich intencjami, takie jak udostępnianie postów w mediach społecznościowych, akceptowanie warunków umów, wyrażanie zgody na regulaminy, czy wykonywanie płatności w serwisach bankowych. W praktyce oznacza to, że niczego nieświadomy użytkownik może paść ofiarą kradzieży tożsamości, utracić poufne informacje (np. hasła, numery kart płatniczych), a także zostać zainfekowany złośliwym oprogramowaniem. Skutki te mogą sięgać jeszcze dalej, prowadząc do wycieku danych osobowych lub finansowych, które następnie mogą być wykorzystane w kolejnych atakach, w tym phishingowych czy socjotechnicznych, bazujących na przejętych informacjach. Szczególnie niebezpieczne są przypadki, gdy clickjacking dotyczy serwisów bankowych lub platform e-commerce – nie tylko mogą wystąpić bezpośrednie straty finansowe, ale również długoterminowe konsekwencje, takie jak blokada środków, trudności z odzyskaniem pieniędzy oraz znaczny stres psychiczny i obniżone zaufanie do cyfrowego środowiska. W dobie rosnącej digitalizacji i przenoszenia się coraz większej liczby usług do internetu, clickjacking wpływa również na kwestie prywatności, nierzadko umożliwiając cyberprzestępcom zbieranie szczegółowych informacji o zachowaniu i preferencjach użytkowników, co następnie wykorzystywane jest do precyzyjniejszego targetowania kolejnych ataków.

Z perspektywy firm zagrożenia płynące z clickjackingu są jeszcze szersze i często bardziej dotkliwe finansowo oraz wizerunkowo. Ataki clickjackingowe mogą prowadzić do kradzieży danych klientów, nieautoryzowanego przejęcia kont firmowych na platformach społecznościowych czy podszywania się pod pracowników, co w efekcie skutkuje stratami materialnymi, koniecznością wypłaty odszkodowań oraz kosztownymi procesami sądowymi. W przypadku serwisów e-commerce i bankowości elektronicznej clickjacking może skutkować nieautoryzowanymi transakcjami, a co za tym idzie – utratą reputacji, niesprawiedliwymi oskarżeniami ze strony klientów, a nawet nałożeniem sankcji przez organy regulacyjne. W skrajnych przypadkach atak na newralgiczne systemy informatyczne firmy może wywołać efekt domina, prowadząc do masowego wycieku danych osobowych lub przedsiębiorstwa (dane kontrahentów, strategie biznesowe), co osłabia konkurencyjność na rynku i rodzi ryzyko poważnych perturbacji biznesowych. Należy podkreślić, że zagrożenia te nie ograniczają się jedynie do firm dużych – clickjacking dotyka również małych i średnich przedsiębiorstw, które często nie mają rozbudowanych zespołów bezpieczeństwa IT ani świadomości potencjalnych ryzyk. Atak ten może prowadzić także do utraty wiarygodności u partnerów biznesowych, pogorszenia relacji z klientami oraz konieczności inwestowania znacznych środków w naprawę szkód, wdrażanie nowych zabezpieczeń i szkolenia pracowników. Długofalowo clickjacking wpływa negatywnie na postrzeganie marki na rynku, prowadzi do spadku liczby użytkowników, a także generuje dodatkowe koszty związane z obsługą incydentów oraz komunikacją kryzysową. Ostatecznie clickjacking ukazuje, jak cienka granica dzieli bezpieczeństwo cyfrowe od poważnych strat ekonomicznych, wizerunkowych i prawnych zarówno po stronie użytkowników, jak i firm, podkreślając konieczność ciągłego doskonalenia procedur ochrony i edukacji w zakresie cyberzagrożeń.

Jak rozpoznać i unikać clickjackingu?

Rozpoznanie ataku clickjackingowego może być dużym wyzwaniem nawet dla doświadczonych użytkowników Internetu, ponieważ z zasady bazuje on na manipulowaniu interfejsem w taki sposób, by wykonywane działania wydawały się naturalną częścią danej strony. W praktyce użytkownik niemal zawsze pozostaje nieświadomy zagrożenia aż do momentu wystąpienia niepożądanych skutków, takich jak zalogowanie na obcym koncie, nieautoryzowana płatność czy udostępnienie wrażliwych danych. Jednym z pierwszych sygnałów ostrzegawczych może być nienaturalne zachowanie elementów strony: nietypowe położenie przycisków, nieoczekiwane przekierowania, brak odpowiedzi na kliknięcia lub pojawianie się nowych okien podczas wykonywania prostych akcji (np. polubienia posta czy logowania do konta). Użytkownicy mogą również zauważyć, że strona „zamraża się” albo że znacznik myszy nie reaguje zgodnie z oczekiwaniami, np. zmienia się na kliknięciu nie tej części strony, na której został ustawiony. Zwłaszcza w przypadku, gdy po kliknięciu konkretnego przycisku lub linku pojawia się nieznane okno dialogowe, nowe okna przeglądarki lub nagłe prośby o udostępnienie lub przesłanie poufnych danych – wszystko to może sugerować aktywny atak clickjacking. Warto też zwrócić uwagę na sytuacje, gdy po zalogowaniu do serwisów społecznościowych czy bankowości internetowej nagle pojawiają się dodatkowe okna z prośbą o autoryzację działań niezwiązanych z dotychczasową aktywnością. Niemniej jednak, skuteczność clickjackingu polega właśnie na tym, że najczęściej pozostaje on niezauważony, dlatego uczulenie użytkowników na nietypową aktywność to jedno z podstawowych narzędzi ochrony. Bardzo pomocna bywa także regularna aktualizacja oprogramowania przeglądarek internetowych, rozszerzeń i systemu operacyjnego, gdyż producenci stale reagują na nowe techniki ataków, wdrażając poprawki bezpieczeństwa.

Unikanie clickjackingu w praktyce wymaga połączenia świadomego korzystania z Internetu, stosowania się do sprawdzonych zasad cyberbezpieczeństwa oraz użycia odpowiednich narzędzi ochronnych. Pierwszym krokiem skutecznej prewencji powinno być korzystanie wyłącznie z zaufanych i sprawdzonych stron internetowych – serwisy bankowe, sklepy internetowe czy platformy społecznościowe powinny posiadać ważny i aktualny certyfikat SSL oraz dbać o implementację nagłówków bezpieczeństwa, jak X-Frame-Options czy Content Security Policy. Dla użytkowników indywidualnych istotne jest krytyczne podejście do wszelkich podejrzanych linków, nieznanych wiadomości e-mail oraz wyskakujących okien dialogowych, które mogą nakłaniać do „dodatkowych” akcji (np. polubienia, przesłania plików, potwierdzania tożsamości). Warto także rozważyć zainstalowanie dedykowanych rozszerzeń do przeglądarek, takich jak NoScript, uBlock Origin, Clickjacking Test czy FrameGuard, które pozwalają na blokowanie nieautoryzowanych ramek i skryptów oraz analizę niebezpiecznych interakcji w czasie rzeczywistym. Kolejnym ważnym krokiem jest wyłączanie obsługi zewnętrznych skryptów oraz blokowanie nieznanych plików cookies za pomocą ustawień prywatności przeglądarki. Administratorzy serwisów powinni nie tylko wymuszać stosowanie nagłówka X-Frame-Options (np. ustawienie wartości DENY lub SAMEORIGIN), ale również regularnie testować własne strony narzędziami do audytu bezpieczeństwa, aby zminimalizować ryzyko podatności na clickjacking. Edukacja użytkowników oraz prowadzenie szkoleń z zakresu rozpoznawania wyrafinowanych ataków socjotechnicznych, jak również informowanie o nowych trendach w cyberprzestępczości, są niezbędne w celu ograniczenia skuteczności clickjackingu. Stosowanie silnych, unikalnych haseł i uwierzytelniania dwuskładnikowego zmniejsza potencjalne skutki przejęcia konta w razie udanego ataku. Dodatkowo zaleca się regularne przeglądanie historii aktywności na własnych kontach internetowych; wszelkiego rodzaju nieoczekiwane lub podejrzane logowania, zmiany ustawień czy działania na profilach powinny zostać natychmiast zgłoszone. Podsumowując, holistyczne podejście do tematu ochrony – obejmujące zarówno praktyki użytkownika końcowego, jak i działania administratorów serwisów – jest najskuteczniejszą strategią unikania clickjackingu, szczególnie w kontekście stale ewoluujących metod stosowanych przez cyberprzestępców.

Skuteczne sposoby ochrony przed Clickjackingiem

Zabezpieczenie się przed clickjackingiem wymaga wdrożenia świadomych i wielopoziomowych działań zarówno po stronie użytkowników, jak i administratorów serwisów internetowych. Kluczowym elementem ochrony na poziomie aplikacji internetowej jest implementacja odpowiednich nagłówków bezpieczeństwa, z których najważniejszym jest X-Frame-Options. Ten nagłówek pozwala wymusić politykę dotyczącą wyświetlania danej strony wewnątrz ramek (iframes) – czyli technologii wykorzystywanej przez clickjackerów – i określić, czy strona może być osadzona tylko w tej samej domenie (SAMEORIGIN), w konkretnej liście domen (ALLOW-FROM), czy też w ogóle nie można jej osadzać w ramkach (DENY). Obecnie standardem staje się stosowanie nagłówka Content-Security-Policy (CSP) z dyrektywą frame-ancestors, umożliwiającą doprecyzowanie, które domeny mają prawo do osadzania zawartości witryny. Dzięki zastosowaniu CSP, administratorzy mogą bardzo precyzyjnie kontrolować, jak i gdzie ich treści są wyświetlane, skutecznie minimalizując ryzyko ataku clickjackingowego nawet w sytuacjach, gdy przeglądarka zignoruje starszy nagłówek X-Frame-Options. Poza konfiguracją serwera czy aplikacji niezmiernie ważne są regularne testy bezpieczeństwa – pentesty – które pozwalają wykryć zarówno podatność na clickjacking, jak i inne potencjalne luki w zabezpieczeniach front-endu. Zaleca się okresowe korzystanie z narzędzi typu scannerów bezpieczeństwa, które symulują próby ataku i informują o ew. słabościach w implementacji nagłówków czy nieautoryzowanych możliwości osadzania stron w iframes.

Istotnym aspektem ochrony jest również edukacja oraz właściwe nawyki użytkowników, ponieważ techniki clickjackingu nie ograniczają się tylko do technologii – równie dużą rolę odgrywa ludzki czynnik. Warto korzystać z najnowszych wersji przeglądarek internetowych, gdyż większość z nich posiada wbudowane mechanizmy detekcji podejrzanych ramek i automatycznie blokuje niebezpieczne implementacje iframes w stronach trzecich. Dodatkową linią obrony są rozszerzenia przeglądarkowe, takie jak NoScript lub ScriptSafe, które pozwalają użytkownikom blokować nieautoryzowane skrypty i potencjalnie złośliwe ramki. W środowisku korporacyjnym zaleca się wdrożenie polityk bezpieczeństwa dotyczących surfowania w sieci oraz uwrażliwienie zespołów IT i pracowników na typowe symptomy ataków cyberzagrożenia, takie jak nienaturalna praca elementów interfejsu lub niespodziewane przekierowania. Z perspektywy administratora i programisty, warto rozważyć stosowanie technik „frame busting”, czyli skryptów uniemożliwiających ładowanie strony w ramce, choć należy pamiętać, że niektóre z tych rozwiązań mogą być obchodzone przez zaawansowanych atakujących. Bardzo ważne jest, aby podczas projektowania architektury aplikacji wykluczać wszelką możność dokonywania wrażliwych operacji (np. przelewy, zmiany ustawień konta, publikacje) bez twardego potwierdzenia przez użytkownika, np. kodem SMS lub dwuetapowym logowaniem. Ważnym elementem jest również rozdzielanie stref uprawnień, segmentacja funkcji dostępnych w serwisie oraz bieżąca analiza logów pod kątem nieautoryzowanych działań. Firmy powinny prowadzić regularne szkolenia z zakresu cyberbezpieczeństwa, aktualizować polityki bezpieczeństwa oraz stale monitorować zalecenia dotyczące przechowywania poufnych danych i implementować najlepsze praktyki, np. Minimum Privilege Principle. Z kolei użytkownicy indywidualni powinni zachować szczególną ostrożność przy klikaniu w nieznane linki, unikać odwiedzania nieznanych serwisów, nie instalować przypadkowych rozszerzeń i ograniczać dzielenie się poufnymi informacjami w sieci. Podnoszenie świadomości na temat clickjacking oraz bieżące śledzenie informacji o nowych technikach ataku pozwala na szybszą adaptację środków ochrony i znaczne ograniczenie ryzyka stania się ofiarą ataku UI Redress.

Podsumowanie

Clickjacking, czyli atak UI redress, to realne zagrożenie dla bezpieczeństwa w sieci. Oszuści wykorzystują niewidoczne warstwy, by użytkownicy nieświadomie klikali w złośliwe elementy. Najczęstsze typy clickjackingu mogą prowadzić do wycieku danych czy przejęcia kontroli nad kontem. Poznając mechanizmy działania i potencjalne ryzyka, można skutecznie rozpoznać oraz uniknąć tego typu cyber ataków. Wdrażając sprawdzone metody ochrony, takie jak nagłówki bezpieczeństwa i edukacja użytkowników, zminimalizujesz ryzyko stania się ofiarą clickjackingu.