Dowiedz się, czym jest session hijacking, jakie są metody ataku i jak skutecznie chronić dane oraz sesje użytkownika przed przejęciem przez cyberprzestępców.

Spis treści

- Czym jest session hijacking? Definicja i mechanizm ataku

- Najczęstsze metody przejmowania sesji użytkownika

- Konsekwencje ataku session hijacking dla użytkowników i firm

- Praktyczne sposoby ochrony przed przejęciem sesji

- Znane narzędzia do wykrywania oraz testowania session hijacking

- Jak wdrożyć skuteczną ochronę przed przejęciem sesji w aplikacjach webowych

Czym jest session hijacking? Definicja i mechanizm ataku

Session hijacking (przejęcie sesji) to jedna z najbardziej niebezpiecznych technik stosowanych przez cyberprzestępców do uzyskania nieautoryzowanego dostępu do kont użytkowników w aplikacjach internetowych i usługach online. Polega na wykorzystaniu tzw. „przechwycenia sesji” – procesu, w którym atakujący przejmuje kontrolę nad trwającą właśnie sesją pomiędzy ofiarą a aplikacją, podszywając się pod uprawnionego użytkownika. Centralnym elementem tej techniki jest tzw. identyfikator sesji (session ID), generowany podczas uwierzytelniania, czyli logowania użytkownika. Po zalogowaniu się, serwer przekazuje przeglądarce unikalny token sesji, który zostaje zapisany w plikach cookie, nagłówkach HTTP lub innych mechanizmach. Każde kolejne żądanie użytkownika do serwera „udowadnia” jego tożsamość za pomocą tego właśnie identyfikatora. Jeśli atakującemu uda się przechwycić lub przewidzieć ten token, może on bez przeszkód uzyskać dostęp do chronionej zawartości na koncie ofiary – bez konieczności znajomości jej hasła. Najczęściej skutki takiego ataku są bardzo poważne: przestępca może kraść dane, wyłudzać pieniądze, wykonywać operacje w imieniu ofiary, przejmować wrażliwe informacje firmowe, a nawet całkowicie przejąć kontrolę nad kontem czy firmowym systemem. Współczesne systemy i aplikacje internetowe bazujące na sesjach HTTP są szczególnie podatne na ataki session hijacking, zwłaszcza jeśli sesje nie są odpowiednio zabezpieczone czy chronione przed podsłuchem komunikacji.

Mechanizm ataku session hijacking opiera się na kilku kluczowych etapach, które umożliwiają cyberprzestępcy skuteczne przejęcie sesji użytkownika. Proces rozpoczyna się zwykle od pasywnego lub aktywnego przechwycenia identyfikatora sesji. Do najpopularniejszych metod należy sniffing, czyli podsłuchiwanie ruchu sieciowego (na przykład w niezabezpieczonych sieciach Wi-Fi), podczas gdy sesyjny token przesyłany jest w postaci niezaszyfrowanej. Inną techniką jest wykorzystanie podatności aplikacji webowej, takich jak błędna implementacja obsługi sesji czy brak walidacji identyfikatorów. Atakujący może także zastosować tzw. session fixation – wymuszając na ofierze użycie spreparowanego tokena sesji lub stosując ataki typu XSS (Cross-Site Scripting), by uzyskać dostęp do ciasteczek sesyjnych z poziomu przeglądarki użytkownika. Po zdobyciu identyfikatora sesji napastnik uzyskuje dostęp do wszystkich danych i funkcjonalności dostępnych dla uprawnionego użytkownika danej aplikacji, praktycznie omijając wszelkie zabezpieczenia związane z logowaniem, hasłami czy dwuetapową weryfikacją. Ważnym aspektem mechanizmu ataku jest także szybkość działania – sesje użytkownika bywają krótkotrwałe, więc cyberprzestępcy często automatyzują swoje działania, aby maksymalnie wykorzystać moment, w którym sesja jest aktywna. Dodatkowym zagrożeniem w przypadku session hijackingu jest trudność w wykryciu i rozpoznaniu trwającego ataku – z perspektywy serwera działania przejętej sesji nie różnią się od legalnych zachowań użytkownika. W praktyce skuteczna ochrona przed przejęciem sesji wymaga wielopoziomowego podejścia – od odpowiedniej konfiguracji sesji, przez wdrożenie bezpiecznych protokołów komunikacji (np. HTTPS), po stosowanie ograniczeń czasowych i mechanizmów wykrywania nietypowych aktywności w trakcie trwania sesji.

Najczęstsze metody przejmowania sesji użytkownika

Przejęcie sesji użytkownika, zwane również session hijackingiem, może być realizowane przez cyberprzestępców na wiele sposobów, w zależności od wykorzystanych technik i poziomu zabezpieczeń danej aplikacji. Jednym z najpopularniejszych sposobów jest sniffing lub podsłuchiwanie transmisji sieciowej. W przypadku korzystania z niezabezpieczonych połączeń HTTP, identyfikatory sesji przesyłane między klientem a serwerem nie są szyfrowane, co pozwala na ich przechwycenie przez osoby trzecie korzystające z tego samego segmentu sieci. Wystarczy wtedy użyć prostych narzędzi, takich jak Wireshark czy tcpdump, które pozwalają analizować i odczytywać ruch sieciowy w poszukiwaniu tokenów sesyjnych. Niezabezpieczone sieci Wi-Fi, zwłaszcza publiczne hotspoty, są tutaj miejscem szczególnie podatnym na ataki sniffingowe – napastnicy wykorzystują fakt braku szyfrowania ruchu lub stosowania słabych zabezpieczeń WPA/WPA2, aby łatwo wyłowić wrażliwe informacje przesyłane przez użytkowników. Inną skuteczną metodą jest atak typu session fixation. Polega on na narzuceniu użytkownikowi identyfikatora sesji, który jest znany napastnikowi przed uwierzytelnieniem. Jeśli aplikacja nie zmienia tego identyfikatora po zalogowaniu się użytkownika, cyberprzestępca może przejąć aktywną sesję przez wykorzystanie swojego własnego tokena, przypisanego wcześniej do ofiary. Błąd ten często wynika z nieprawidłowej obsługi tworzenia i rotacji identyfikatorów w procesie logowania, dlatego tak ważna jest właściwa konfiguracja zarządzania sesjami po stronie serwera.

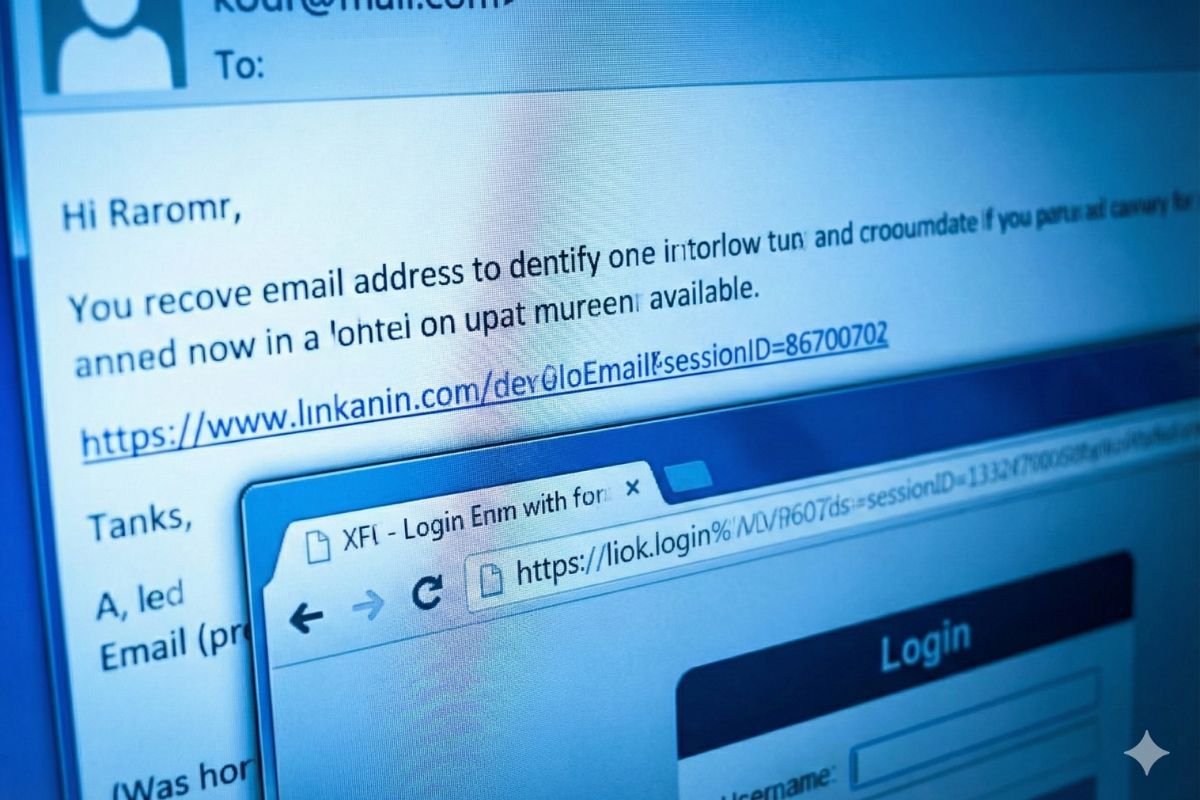

Kolejną powszechną techniką jest wykorzystanie podatności XSS (Cross-Site Scripting). Dzięki niej napastnik może wstrzyknąć złośliwy kod JavaScript do zaufanej strony internetowej, a następnie pozyskać ciasteczka z tokenem sesji od odwiedzających ją użytkowników. Szczególnie niebezpieczne są ataki XSS persistent, w których złośliwy kod jest zapisywany na stałe w bazie danych strony. Atakujący może wówczas przekierowywać ciasteczka z sesją do własnego serwera, uzyskując łatwy dostęp do konta ofiary. Inną zaawansowaną metodą jest przejęcie sesji poprzez exploitowanie błędów w implementacji mechanizmów uwierzytelniania, takich jak nieprawidłowe zabezpieczenie plików cookie przed odczytem przez JavaScript (brak atrybutu HttpOnly) czy niewłaściwe ustawienie ograniczeń domenowych i ścieżek (Scope, Path). Popularny jest także tzw. Man-in-the-Middle (MitM), gdzie napastnik przechwytuje komunikację pomiędzy użytkownikiem a serwerem na poziomie sieci, np. przez podstawienie fałszywego certyfikatu lub DNS spoofing. Technika ta pozwala nie tylko na podsłuchiwanie ruchu, ale również na jego modyfikację – napastnik może podmienić przesyłane tokeny lub wstrzyknąć własne skrypty. Zdarzają się też ataki na poziomie socjotechnicznym, gdzie użytkownik otrzymuje spreparowaną wiadomość e-mail z linkiem zawierającym token sesji (phishing), co pozwala napastnikowi wyłudzić dostęp autoryzacyjny. Nie można pominąć ataków wykorzystujących niewystarczająco losowe tokeny – jeżeli serwer generuje przewidywalne identyfikatory sesji, cyberprzestępcy mogą je odgadnąć wykorzystując brute force lub analizę sekwencji, skutecznie przejmując czyjąś sesję bez konieczności fizycznego przechwycenia tokena. Wszystkie te metody pokazują, jak istotne jest wdrażanie wielowarstwowych zabezpieczeń obejmujących zarówno połączenia szyfrowane, jak i odpowiednią obsługę sesji, by zminimalizować ryzyko przejęcia konta przez osoby nieuprawnione.

Konsekwencje ataku session hijacking dla użytkowników i firm

Ataki session hijacking niosą ze sobą poważne konsekwencje zarówno dla indywidualnych użytkowników, jak i dla firm. Przede wszystkim przejęcie sesji użytkownika umożliwia napastnikowi korzystanie z uprawnień ofiary bez jej wiedzy, co w praktyce oznacza dostęp do poufnych danych osobowych, prywatnych rozmów, czy nawet środków finansowych zgromadzonych na koncie. Dla użytkowników indywidualnych oznacza to często realne straty materialne – kradzież pieniędzy, danych kart płatniczych, czy wyciek informacji, które mogą być wykorzystane do popełnienia fraudu czy ataków typu phishingowy czy ataków typu social engineering w przyszłości. W przypadku aplikacji bankowych, sklepów internetowych czy portali społecznościowych, przejęcie sesji może prowadzić do nieautoryzowanych transakcji, przejęcia profilu w mediach społecznościowych, masowego rozsyłania spamu lub dalszych prób infekowania innych użytkowników. Utrata kontroli nad kontem – nawet chwilowa – daje cyberprzestępcy możliwość zmiany hasła, blokowania dostępu prawowitemu właścicielowi lub trwałego usunięcia danych, co wiąże się z długotrwałymi konsekwencjami dla ofiary, takimi jak utrata reputacji lub konieczność mozolnego odzyskiwania dostępu i wyjaśniania sytuacji z administratorami serwisu. Atak session hijacking często pozostaje niewykryty przez ofiarę do momentu wystąpienia szkód, a działania napastnika mogą prowadzić do dalszego kompromitowania bezpieczeństwa poprzez wykorzystanie zaufanych kont do kolejnych ataków – np. rozprzestrzeniania złośliwego oprogramowania czy wyłudzania danych od znajomych ofiary.

Z punktu widzenia firm konsekwencje ataku session hijacking są często znacznie poważniejsze i mogą wpłynąć nie tylko na bezpieczeństwo samych użytkowników, lecz także na funkcjonowanie biznesu, stabilność finansową oraz reputację przedsiębiorstwa. W przypadku ataku na systemy korporacyjne, atakujący może uzyskać dostęp do danych kontrahentów, informacji handlowych, poufnych materiałów firmowych czy systemów transakcyjnych. Utrata kontroli nad kontami pracowników pozwala na eskalowanie uprawnień, przesyłanie wrażliwych danych poza firmę, wykonywanie nieautoryzowanych operacji finansowych czy naruszanie tajemnicy handlowej. Skutkiem przejęcia sesji może być szereg strat finansowych – od bezpośredniej kradzieży środków lub danych, przez koszty związane z dochodzeniem incydentu i przywracaniem bezpieczeństwa, aż po ewentualne zobowiązania prawne wynikające z naruszenia ochrony danych osobowych (RODO/GDPR). Dodatkowo, firmy, których systemy zostały naruszone, narażają się na utratę zaufania ze strony klientów i partnerów biznesowych. W praktyce nawet jeden publicznie ujawniony incydent związany z przejęciem kont może skutkować falą negatywnych opinii i odpływem klientów, a co za tym idzie – spadkiem przychodów. Branże szczególnie narażone na ten typ zagrożenia, takie jak bankowość, sektor e-commerce czy opieka zdrowotna, mogą być dodatkowo zobowiązane do płacenia wysokich kar finansowych oraz informowania organów nadzorczych i klientów o wycieku, co generuje zarówno koszty reputacyjne, jak i operacyjne. Należy też uwzględnić potencjalny wpływ na ciągłość działania firmy – poważny incydent bezpieczeństwa może powodować przestoje w pracy systemów, wyłączenia usług czy dezorganizację operacji biznesowych, prowadząc do wielowymiarowych strat wykraczających poza bezpośrednie skutki finansowe.

Praktyczne sposoby ochrony przed przejęciem sesji

Ochrona przed session hijackingiem wymaga wielopoziomowego podejścia, które łączy zarówno dobre praktyki programistyczne, jak i właściwe zarządzanie infrastrukturą IT. Pierwszym i podstawowym elementem skutecznego zabezpieczenia sesji jest stosowanie bezpiecznych połączeń przy pomocy protokołu HTTPS oraz wdrożenie certyfikatu SSL/TLS dla wszystkich obszarów aplikacji. Szyfrowanie transmisji danych uniemożliwia potencjalnym napastnikom podsłuchiwanie ruchu sieciowego i przechwytywanie tokenów sesji, szczególnie w publicznych lub współdzielonych sieciach Wi-Fi. Kluczowe jest także skonfigurowanie ciasteczek sesyjnych z użyciem flagi HTTPOnly, która zabezpiecza pliki cookie przed dostępem z poziomu skryptów po stronie klienta, minimalizując ryzyko ataków typu XSS. Równolegle znaczenie ma aktywowanie flagi Secure na ciasteczkach, co ogranicza ich przesyłanie wyłącznie do połączeń szyfrowanych, oraz wyznaczenie odpowiedniego atrybutu SameSite, dzięki czemu zmniejsza się prawdopodobieństwo ataków typu CSRF (Cross-Site Request Forgery). Kolejnym istotnym krokiem jest dbanie o bezpieczne generowanie identyfikatorów sesji – powinny być one losowe, nieprzewidywalne oraz odpowiednio długie, co uniemożliwia ich odgadnięcie przez potencjalnych napastników stosujących ataki brute force. System zarządzania sesjami powinien okresowo rotować identyfikatory, zwłaszcza po uwierzytelnieniu użytkownika, aby ograniczyć ryzyko wykorzystania podkradzionych tokenów. Warto również wprowadzić ograniczenie czasu życia sesji (session timeout), po którym użytkownik zostaje automatycznie wylogowany z aplikacji, co dodatkowo minimalizuje czasowe okno podatności na przejęcie sesji.

Praktyczne podejście do ochrony przed przejęciem sesji obejmuje także zapobieganie podatnościom na poziomie samej aplikacji. Regularne testy bezpieczeństwa, takie jak testy penetracyjne oraz automatyczne skanery wykrywające luki typu XSS, CSRF i inne błędy związane z obsługą sesji, pozwalają na wczesne wykrycie oraz usunięcie zagrożeń. Tworząc aplikacje, warto stosować zasadę najmniejszych uprawnień – ograniczać dostęp do danych i funkcji tylko dla zalogowanych użytkowników oraz wdrażać mechanizmy dwuetapowej autoryzacji (2FA), które nawet w przypadku przejęcia identyfikatora sesji utrudniają atakującemu przejęcie pełnej kontroli nad kontem. Istotnym działaniem jest również monitorowanie aktywności użytkowników poprzez analizę logów dostępu, wykrywanie nietypowych wzorców zachowań (np. zmiany adresu IP w trakcie jednej sesji, nietypowe lokalizacje logowania) i szybkie reagowanie na wykryte anomalia – przykładowo poprzez natychmiastowe unieważnianie sesji lub wymuszanie dodatkowej weryfikacji użytkownika. Po stronie infrastruktury warto rozważyć implementację narzędzi WAF (Web Application Firewall), które wykrywają i blokują próby wykorzystania popularnych podatności. Zaleca się także edukowanie użytkowników w zakresie rozpoznawania potencjalnych zagrożeń, takich jak phishing czy ryzykowne korzystanie z publicznych sieci Wi-Fi, oraz podnoszenie świadomości na temat bezpieczeństwa cyfrowego, co pozwala ograniczyć skuteczność socjotechniki stosowanej przez cyberprzestępców. Skuteczna prewencja przed session hijackingiem to również właściwe zarządzanie wygasaniem sesji – po każdej zmianie wrażliwych danych, takich jak hasło czy adres e-mail, powinna nastąpić ponowna autoryzacja oraz rotacja identyfikatora sesji. Administratorzy powinni ponadto cyklicznie aktualizować komponenty oprogramowania i wdrażać aktualizacje bezpieczeństwa, eliminując tym samym znane luki, które mogą być wykorzystane do ataku. W praktyce pełna ochrona przed przejęciem sesji to złożony proces, wymagający współpracy programistów, administratorów i samych użytkowników, a także systematycznego wdrażania nowych rekomendacji branżowych.

Znane narzędzia do wykrywania oraz testowania session hijacking

Wykrywanie i testowanie podatności na session hijacking stanowi ważny element każdego audytu bezpieczeństwa aplikacji webowych. Profesjonalne narzędzia pozwalają zarówno na symulację popularnych ataków, jak i na dogłębną analizę bezpieczeństwa mechanizmów obsługi sesji. Jednym z najczęściej wykorzystywanych narzędzi w tym zakresie jest Burp Suite, który oferuje szeroki wachlarz funkcji do przechwytywania, modyfikowania i analizowania ruchu HTTP(S) pomiędzy przeglądarką a serwerem. Dzięki modułom takim jak Proxy czy Intruder możliwe jest wygodne testowanie odporności aplikacji na przechwycenie i manipulowanie tokenami sesji, jak również szybka detekcja błędów konfiguracji cookie. Burp Suite ułatwia wykrycie niewłaściwie ustawionych flag Secure i HttpOnly, pozwalając ręcznie manipulować parametrami ciasteczek i identyfikatorami sesji aby ocenić podatność na ataki typu session fixation czy przechwycenie sesji przez XSS. Drugim popularnym rozwiązaniem jest OWASP ZAP (Zed Attack Proxy), ceniony w środowisku open-source, który oferuje możliwość automatycznego skanowania podatności związanych z sesjami oraz manualnego testowania różnorodnych scenariuszy ataków. ZAP wykrywa podatne na przejęcie sesji ustawienia oraz wskazuje potencjalne słabe punkty w realizacji mechanizmów uwierzytelniania. Kolejnym narzędziem wartym uwagi jest Cookie Cadger, które specjalizuje się w przechwytywaniu otwartych tokenów sesji w sieciach lokalnych (np. Wi-Fi). Aplikacja ta monitoruje i analizuje pakiety sieciowe w poszukiwaniu niezaszyfrowanych informacji przesyłanych przez HTTP lub błędnie skonfigurowane ciasteczka, eksponując potencjalne źródła ataków typu sniffing. Podobne możliwości oferuje Wireshark, znane narzędzie do analizy ruchu sieciowego, umożliwiające kontrolę przesyłu identyfikatorów sesji, co może wskazać na ich przechwytywanie lub wycieki po stronie aplikacji. Warto również wymienić Ettercap – narzędzie ukierunkowane na ataki typu Man-in-the-Middle. Pozwala ono na przechwytywanie i analizowanie ruchu pomiędzy użytkownikiem a serwerem, co czyni je niezwykle efektywnym przy symulacji scenariuszy przejęcia sesji w warunkach rzeczywistych, zwłaszcza w niezabezpieczonych lub źle skonfigurowanych segmentach sieci.

Dla zaawansowanych testów penetracyjnych eksperci często sięgają po skrypty dedykowane automatyzacji ataków session hijacking, jak również korzystają z gotowych pluginów do narzędzi takich jak Metasploit. Framework ten pozwala na skryptowane przeprowadzanie ataków, w tym m.in. przejęcie sesji poprzez luki w oprogramowaniu lub niedostateczne zabezpieczenia mechanizmów sesyjnych. Dodatkowo, w środowiskach testowych praktyczne okazują się narzędzia do analizy parametrów ciasteczek, na przykład Cookie Editor (plugin do przeglądarki), umożliwiający modyfikowanie i obserwowanie zachowania aplikacji przy zmianach w strukturze tokenów sesji. Praktykujący specjaliści często sięgają po kombinację narzędzi ręcznych i automatycznych, aby uzyskać pełen obraz bezpieczeństwa: testując odporność na zmiany adresu IP w czasie trwania sesji, analizując mechanizmy wygaszania oraz rotowania sesji czy wyłapując sygnatury nieprawidłowych konfiguracji. W środowiskach firmowych powszechnie stosuje się także monitorowanie logów aplikacji oraz systemów SIEM (Security Information and Event Management), które potrafią wychwycić anomalię w zachowaniu sesji, takie jak jednoczesne logowanie z wielu lokalizacji, nadmierna długość aktywnej sesji czy próby powtarzającego się wykorzystania tego samego tokena. Automatyczne narzędzia SIEM, połączone z systemami alertującymi, znacząco zwiększają szanse na szybką reakcję w razie próby przejęcia sesji. W kontekście testów bezpieczeństwa ważne jest również regularne korzystanie z dedykowanych modułów testowych w ramach platform typu Acunetix czy Netsparker – są one wyposażone w funkcję identyfikacji podatności związanych z sesją, w tym nieprawidłowo ustawionych timeoutów czy braku flag bezpieczeństwa w cookies. Efektywne wykorzystanie znanych narzędzi wspierane jest przez dobre praktyki dokumentacji wyników, przygotowywanie szczegółowych raportów z testów oraz ciągłą aktualizację zbiorów narzędzi w celu uwzględnienia najnowszych technik ataków. Implementacja systematycznych testów i korzystanie z szerokiego wachlarza narzędzi nie tylko pozwala na szybkie wykrycie podatności, ale przede wszystkim umożliwia budowanie świadomej i proaktywnej strategii ochrony przed session hijackingiem, która powinna stanowić fundament bezpieczeństwa każdej nowoczesnej aplikacji internetowej.

Jak wdrożyć skuteczną ochronę przed przejęciem sesji w aplikacjach webowych

Wdrożenie skutecznej ochrony przed przejęciem sesji w aplikacjach webowych wymaga złożonego podejścia obejmującego architekturę aplikacji, dobre praktyki programistyczne oraz ciągłe monitorowanie. Fundamentalnym krokiem jest stosowanie szyfrowania komunikacji, czyli bezwzględne wdrożenie protokołu HTTPS w całym środowisku produkcyjnym oraz testowym. Certyfikaty SSL/TLS powinny być na bieżąco aktualizowane, a aplikacja powinna wymuszać korzystanie wyłącznie z bezpiecznego połączenia, również na poziomie przekierowań i obsługi ciasteczek. Konfiguracja plików cookie sesyjnych jest kluczowa: atrybuty takie jak Secure (ograniczenie przesyłania ciasteczek do połączeń HTTPS), HttpOnly (blokowanie dostępu z poziomu JavaScript) oraz SameSite (ochrona przed atakami CSRF) znacząco redukują ryzyko przejęcia sesji. Mechanizmy sesji powinny generować losowe, nieprzewidywalne identyfikatory o wysokim poziomie entropii, zaś ich regeneracja musi następować po zalogowaniu i po zmianie istotnych uprawnień użytkownika. Równocześnie należy wdrożyć politykę krótkiego czasu wygaśnięcia sesji – zarówno poprzez idle timeout (brak aktywności), jak i hard timeout (maksymalny czas trwania sesji niezależnie od aktywności). Odpowiednia obsługa zamknięcia i unieważniania sesji na żądanie użytkownika oraz automatyczne unieważnianie tokenów przy wykryciu nietypowej aktywności (np. zmiana adresu IP czy User-Agenta) to kolejne istotne elementy.

Nowoczesne środowiska aplikacyjne powinny wdrażać mechanizmy wielowarstwowego uwierzytelniania – dwuskładnikowa autoryzacja (2FA) znacząco ogranicza skutki nawet udanego przejęcia session ID, czyniąc konto bezużytecznym bez dodatkowego składnika. Implementacja machine learningowych systemów do detekcji anomalii w sesjach (np. gwałtowne zmiany lokalizacji geograficznej, nienaturalne wzorce żądań) umożliwia szybkie wykrycie działań odbiegających od normy. W zakresie kodu należy minimalizować ryzyko ataków XSS i CSRF poprzez rygorystyczne filtrowanie, walidację oraz enkodowanie wszystkich danych wejściowych, a także wykorzystywanie sprawdzonych frameworków zabezpieczeń. Regularne przeprowadzanie testów penetracyjnych oraz audytów bezpieczeństwa z użyciem narzędzi takich jak Burp Suite czy OWASP ZAP pozwala na szybkie wykrywanie błędów w obsłudze sesji. Niezbędne jest także wdrożenie polityk bezpieczeństwa, które ograniczają dostęp do aplikacji z nieznanych lokalizacji lub przez podejrzane urządzenia, oraz stosowanie rate limiting na strategicznych endpointach (np. żądania logowania, zmiany haseł), aby utrudnić automatyczne próby ataków. Dobrą praktyką jest prowadzenie rejestru aktywności użytkowników i monitoring logów w systemach SIEM, co umożliwia wykrycie potencjalnych nadużyć i szybką reakcję na incydenty. W kontekście zespołów deweloperskich istotne jest regularne szkolenie na temat technik ataków oraz najlepszych rozwiązań obronnych, a w środowiskach korporacyjnych – egzekwowanie aktualizacji oprogramowania (w tym bibliotek i zależności) w celu mikroeliminowania znanych luk bezpieczeństwa. Kompleksowe wdrożenie tych praktyk znacząco zmniejsza ryzyko przejęcia sesji przez napastników, jednocześnie nie obniżając komfortu użytkowania aplikacji końcowym odbiorcom.

Podsumowanie

Ataki typu session hijacking stanowią poważne zagrożenie zarówno dla użytkowników, jak i firm korzystających z aplikacji webowych. Zrozumienie mechanizmu działania tego typu ataków, znajomość najczęściej wykorzystywanych metod, a także skuteczne wdrożenie narzędzi do wykrywania oraz ochrony pozwolą znacząco ograniczyć ryzyko przejęcia sesji. Prawidłowa konfiguracja zabezpieczeń, regularne aktualizacje oraz stosowanie silnych metod uwierzytelniania to kluczowe elementy w walce z przejmowaniem sesji i zapewnieniu cyberbezpieczeństwa.