Porównanie Snort vs Suricata: sprawdź, który system IDS/IPS lepiej chroni Twoją sieć w 2025 roku! Analiza funkcji, wydajności i rekomendacje ekspertów.

Spis treści

- Snort i Suricata – podstawowe różnice i zastosowania

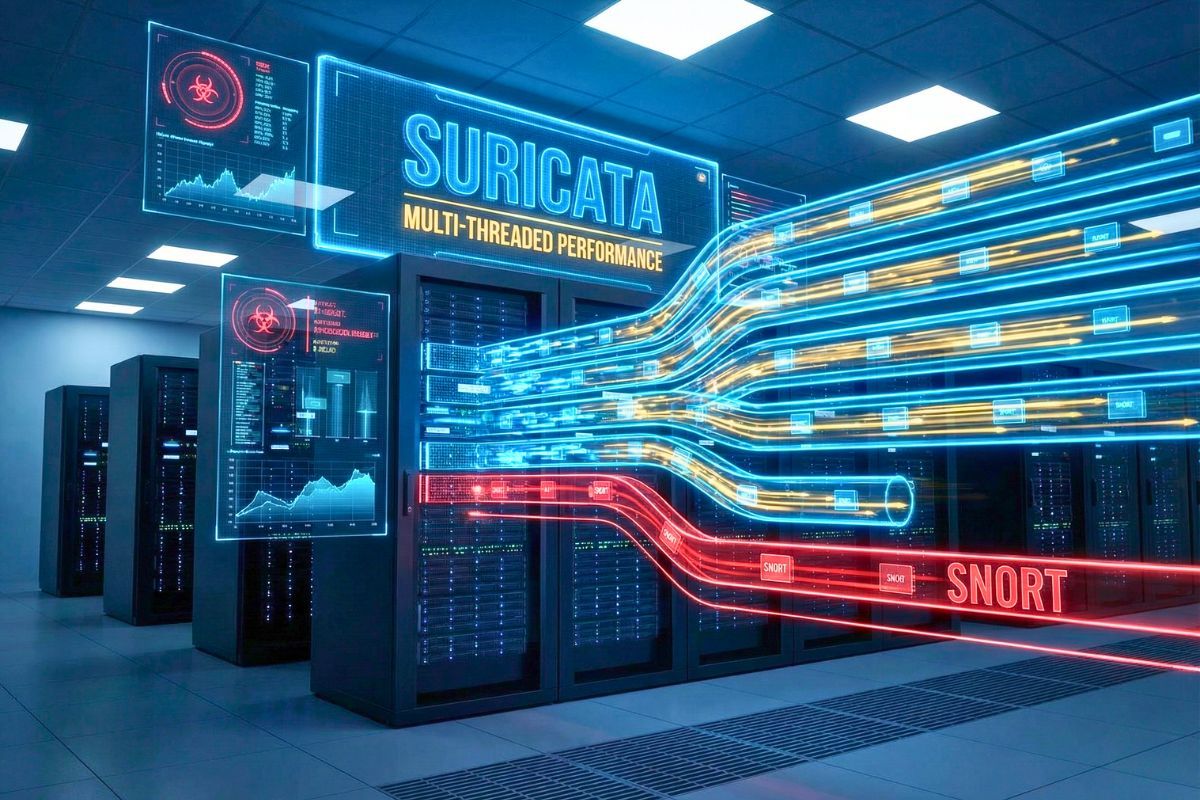

- Architektura systemów IDS/IPS: Wydajność i wielowątkowość

- Analiza funkcji: Wykrywanie zagrożeń i ochrona przed cyberatakami

- Integracje, kompatybilność i łatwość zarządzania

- Zalety i wady Snort oraz Suricata w praktycznych wdrożeniach

- Który system IDS/IPS wybrać w 2025? Rekomendacje dla administratorów

Snort i Suricata – podstawowe różnice i zastosowania

Snort oraz Suricata to dwa najpopularniejsze systemy wykrywania i zapobiegania włamaniom (IDS/IPS), które od lat stoją na straży bezpieczeństwa sieci zarówno w środowiskach korporacyjnych, jak i u użytkowników indywidualnych. Chociaż oba narzędzia pełnią podobną funkcję w ekosystemie cyberbezpieczeństwa, różnią się one architekturą, podejściem do analizy ruchu oraz możliwościami rozwoju. Snort, rozwijany od 1998 roku przez firmę Sourcefire (obecnie część Cisco), jest produktem o długiej historii, co przekłada się na szerokie wsparcie społeczności oraz liczne integracje z innymi narzędziami bezpieczeństwa. Jego zasada działania polega głównie na analizie pakietów w trybie inline lub jako czujnik pasywny, a dużą zaletą jest prostota konfiguracji, choć wymaga pewnej znajomości sieci i protokołów. Z drugiej strony Suricata to projekt zapoczątkowany przez OISF (Open Information Security Foundation) jako odpowiedź na potrzebę bardziej wielowątkowej i wydajnej technologii IDS/IPS. To narzędzie jest od podstaw zaprojektowane z myślą o wykorzystaniu nowoczesnych architektur sprzętowych i wielordzeniowych procesorów, co znacząco wpływa na jego wydajność w analizie dużych wolumenów ruchu sieciowego. Suricata potrafi natywnie rozpoznawać i analizować nie tylko ruch pakietowy, ale również strumienie (flow), a dodatkowo obsługuje dekodowanie protokołów takich jak HTTP, TLS, FTP i SMB „w locie”, co nie jest standardem w Snortcie, gdzie wymaga to dodatkowej konfiguracji i wsparcia zewnętrznych wtyczek. Różnice w architekturze powodują, że Snort bywa chętniej wybierany w środowiskach o mniejszych wymaganiach co do wydajności, zaś Suricata znacznie lepiej sprawdza się w rozbudowanych infrastrukturach sieciowych, w których istotne jest jednoczesne przetwarzanie wielu strumieni ruchu oraz wydajność połączona z możliwością rozwoju w przyszłości.

W kontekście zastosowań oba rozwiązania znajdują szerokie uznanie w praktyce zabezpieczania sieci IT, lecz wybór systemu powinien być podyktowany specyficznymi potrzebami organizacji. Snort, dzięki swojej prostocie obsługi i bogatej dokumentacji, jest niezwykle popularny w mniejszych organizacjach lub tam, gdzie liczy się szybkie wdrożenie i łatwość integracji z istniejącą infrastrukturą, np. jako sensor IDS na brzegach sieci lub w środowiskach laboratoryjnych. Ma także szeroki dostęp do gotowych reguł sygnaturowych, które mogą być szybko zaimplementowane nawet przez mniej doświadczonych administratorów. Suricata natomiast stawia na zaawansowane możliwości przetwarzania w czasie rzeczywistym, co czyni ją naturalnym wyborem dla dużych centrów danych, dostawców usług internetowych i korporacji wymagających ekstremalnej stabilności i skalowalności. Rozszerzona analiza protokołów, monitoring ruchu TLS czy wbudowana możliwość generowania bogatych logów (np. w formacie JSON) umożliwia jej integrację z nowoczesnymi systemami SIEM oraz narzędziami do zaawansowanej korelacji zdarzeń. Warto również podkreślić, że Suricata już natywnie wspiera obsługę trybu IPS bezpośrednio „out-of-the-box”, a jej wielowątkowość pozwala realnie wykorzystać moc nowoczesnych serwerów. Dla przedsiębiorstw i administratorów, którzy chcą zapewnić swoją sieć na lata 2025 i później, wybór między Snort a Suricata nie sprowadza się wyłącznie do wydajności – to także kwestia elastyczności, integracji, stopnia automatyzacji oraz jakości wsparcia technicznego i społeczności użytkowników, która w obu przypadkach jest bardzo aktywna, choć często koncentruje się wokół innych rozwiązań narzędziowych i sposobów wykrywania zagrożeń. Analizując Snort i Suricata pod kątem podstawowych różnic i zastosowań, można stwierdzić, że Snort to sprawdzone, „klasyczne” rozwiązanie IDS/IPS, które sprawdzi się w prostszych wdrożeniach, podczas gdy Suricata to elastyczna, wielozadaniowa platforma do zaawansowanego monitoringu oraz ochrony sieci w środowiskach intensywnie rozwijających się i wymagających rozwiązań „na miarę przyszłości”.

Architektura systemów IDS/IPS: Wydajność i wielowątkowość

Architektura systemów IDS/IPS ma kluczowe znaczenie dla ich efektywności w przypadku monitorowania i ochrony nowoczesnych, szybko rozwijających się sieci. Snort oraz Suricata, mimo że mają podobny cel, zostały zaprojektowane w odmienny sposób pod względem wielowątkowości i zarządzania zasobami. Klasyczna architektura Snorta opiera się głównie na modelu jednowątkowym, co przez wiele lat było wystarczające dla mniejszych i średnich środowisk sieciowych. Każdy proces Snorta analizuje ruch sieciowy w jednym wątku, co oznacza, że w przypadku bardzo dużego natężenia ruchu pojawia się zjawisko tzw. „wąskiego gardła” – proces analizujący ruch może nie nadążać z przetwarzaniem wszystkich pakietów, przez co może dochodzić do ich utraty lub opóźnień w wykrywaniu zagrożeń. Oczywiście, w odpowiedzi społeczność Snorta opracowała różne sposoby skalowania rozwiązania – można uruchamiać wiele instancji Snorta na różnych interfejsach czy segmentach sieci, jednak w gruncie rzeczy nie jest to natywna, automatyczna wielowątkowość. W środowiskach, gdzie przepustowość sięga kilkudziesięciu lub kilkuset gigabitów na sekundę, tradycyjny Snort staje się trudny do efektywnego wykorzystania bez rozbudowanych modyfikacji lub dedykowanego sprzętu wspierającego akcelerację sieciową. Naturalnym ograniczeniem staje się także skalowalność pionowa, czyli zwiększanie mocy procesora czy ilości RAM – bez odpowiedniego wsparcia dla wielowątkowości i rozdzielania zadań, nawet potężne serwery nie gwarantują pełnego wykorzystania swojego potencjału.

W przeciwieństwie do Snorta, Suricata została od podstaw zaprojektowana jako system wielowątkowy i wieloprocesorowy, co stanowi odpowiedź na współczesne wymagania stawiane przez rozbudowane i wydajne sieci przedsiębiorstw. Silnik Suricata automatycznie wykrywa dostępne rdzenie CPU w systemie i przydziela im wątki odpowiadające różnym zadaniom, takim jak akwizycja, dekodowanie, analiza protokołów czy inspekcja reguł – wszystko to odbywa się równolegle, przez co Suricata jest w stanie efektywnie wykorzystać każdy współczesny serwer, nawet jeśli obsługuje kilkanaście lub kilkadziesiąt rdzeni procesora. Dzięki temu architektura ta pozwala nie tylko na błyskawiczne przetwarzanie ogromnych wolumenów ruchu, ale także na obsługę wielu interfejsów i segmentów sieci w ramach jednej instancji, bez konieczności stosowania dodatkowych obejść lub kompromisów. Wielowątkowość Suricaty nie ogranicza się jedynie do podstawowej obsługi ruchu sieciowego – także moduły dekodowania, analizy protokołów warstwy aplikacji (np. HTTP, DNS, SSL/TLS), logowania zdarzeń czy interoperacji z narzędziami SIEM korzystają z równoległego wykonywania, co minimalizuje opóźnienia i znacząco zwiększa przepustowość systemu. Suricata oferuje również szerokie możliwości konfiguracji pod kątem optymalizacji wydajności – administratorzy mogą ręcznie przypisywać poszczególne zadania do rdzeni procesorów, ustalać priorytety i definiować limity zasobów dla poszczególnych wątków, dzięki czemu system jest zdolny pracować stabilnie nawet pod dużym obciążeniem. Nie bez znaczenia jest też wsparcie Suricaty dla nowoczesnych technologii sprzętowych, takich jak akceleratory sieciowe (np. karty NIC wyposażone w funkcje offloadingu), które umożliwiają dalszy wzrost skalowalności i wydajności nawet w bardzo złożonych środowiskach IT. Taka elastyczna i głęboko wielowątkowa architektura powoduje, że Suricata znacznie lepiej radzi sobie w środowiskach korporacyjnych, centrach danych oraz infrastrukturach chmurowych, gdzie wymagana jest natychmiastowa reakcja na zagrożenia w czasie rzeczywistym i obsługa dynamicznie zmieniających się wolumenów ruchu. Warto również wspomnieć o kwestii analizy protokołów na poziomie aplikacji – Suricata jest zdolna do pełnego dekodowania wielu popularnych protokołów, w tym IST oraz przesyłania strumieniowego plików, co znacząco rozszerza zakres detekcji zagrożeń bez wpływu na spadek wydajności, czego nie zawsze można oczekiwać od Snorta bez zaawansowanego tuningu systemowego. To właśnie architektura Suricaty czyni z niej rozwiązanie przyszłościowe, które łatwo rośnie wraz z potrzebami organizacji i pozwala lepiej przygotować się na wyzwania związane z bezpieczeństwem sieci w 2025 roku.

Analiza funkcji: Wykrywanie zagrożeń i ochrona przed cyberatakami

Jednym z kluczowych aspektów skutecznej ochrony sieci jest zaawansowane wykrywanie zagrożeń oraz szybka reakcja na incydenty cybernetyczne. Zarówno Snort, jak i Suricata oferują rozbudowane mechanizmy identyfikowania ataków, jednak różnią się pod względem podejścia do inspekcji ruchu oraz możliwości rozbudowy. Snort bazuje głównie na analizie sygnatur, które są predefiniowanymi wzorcami znanych zagrożeń, takich jak ataki DDoS, skanowanie portów czy próby eksploitacji luk. Bogata baza reguł, rozwijana przez społeczność i partnerów Cisco, pozwala na szybkie wykrywanie aktualnych zagrożeń związanych z malware, botnetami czy exploitami aplikacji webowych. Administratorzy mogą dostosowywać reguły do specyficznych wymagań organizacji, choć zarządzanie dużą ilością reguł bywa czasochłonne, a efektywność detekcji zależy od ich aktualności. Snort oferuje także proste mechanizmy blokowania ruchu, integrując się z firewallami lub narzędziami typu iptables, jednak pełna ochrona proaktywna wymaga ręcznych konfiguracji. Z kolei Suricata, projektowana z myślą o nowoczesnych zagrożeniach, oferuje wielowymiarową analizę ruchu w czasie rzeczywistym nie tylko poprzez sygnatury, lecz także poprzez głębokie inspekcje protokołów i detekcję anomalii. Silnik Suricaty obsługuje rozpoznawanie protokołów warstw aplikacji (np. HTTP, DNS, TLS), dekodując żądania i odpowiedzi na poziomie sesji, co pozwala wykryć zaawansowane metody ukrywania ataków, takie jak malware używające niestandardowych komend lub technik obfuskacji. Dodatkowo, Suricata wprowadza rozbudowane mechanizmy detekcji na podstawie statystyk behawioralnych oraz integruje się z zewnętrznymi rozwiązaniami threat intelligence, umożliwiając automatyzację reakcji na incydenty. Wielowątkowa architektura pozwala na równoległe analizowanie dużej liczby połączeń w czasie rzeczywistym, utrzymując wysoką skuteczność nawet podczas intensywnego ataku. Kolejną przewagą Suricaty jest obsługa reguł kompatybilnych z tymi wykorzystywanymi w Snort, co umożliwia migrację środowiska lub jednoczesne korzystanie z obu narzędzi bez utraty jakości wykrywania zagrożeń.

Wdrożenie skutecznego systemu IDS/IPS wymaga nie tylko detekcji sygnaturowej, ale również szerokiego spektrum funkcji zabezpieczających przed najnowszymi typami cyberataków, takimi jak ataki zero-day, ransomware czy zaawansowane kampanie phishingowe. Snort udostępnia narzędzia do inspekcji ruchu w trybie inline (IPS) oraz monitorowania w trybie pasywnym (IDS), choć w zaawansowanych scenariuszach może wymagać napisania własnych reguł bądź skorzystania z płatnych subskrypcji bazy zagrożeń. Dodatkowo, Snort wspiera wykrywanie fragmentacji ataków (np. techniki fragmentacji IP), ataki typu evasion oraz identyfikację intruzji na poziomie warstwy aplikacji, ale jego predykcja nowych, nieznanych zagrożeń jest ograniczona. Suricata idzie krok dalej, oferując zaawansowaną heurystykę oraz silniki do dopasowywania regularnych wyrażeń, które pozwalają wykryć anomalne zachowania wskazujące na próbę obejścia zabezpieczeń. Możliwość przechwytywania i analizy całych strumieni ruchu (full packet capture), rozpoznanie ataków za pomocą narzędzi sandboxingowych oraz wsparcie dla protokołów szyfrowanych (np. TLS handshake logging) pozwalają na skuteczniejsze blokowanie zaawansowanych zagrożeń oraz śledzenie incydentów w środowiskach hybrydowych i chmurowych. Istotną zaletą Suricaty jest również jej odporność na ataki ukierunkowane na samą infrastrukturę IDS/IPS – mechanizmy samokontroli i reguły bezpieczeństwa minimalizują ryzyko przeładowania czy kompromitacji. Oba rozwiązania wspierają integrację z narzędziami SIEM, co pozwala na centralizację analizy logów oraz raportowanie zagrożeń w czasie rzeczywistym. W praktyce, Suricata jest lepiej przygotowana na szybkie adaptowanie nowych reguł i monitorowanie złożonych, szybkich ataków na dużą skalę, podczas gdy Snort zapewnia sprawdzone, stabilne rozwiązanie dla użytkowników ceniących przejrzystość konfiguracji i przewidywalność działania. Wybierając system IDS/IPS, warto szczegółowo ocenić możliwości integracji, automatyzacji reakcji oraz stopień ochrony przed zaawansowanymi metodami unikania detekcji, które będą kluczowe dla bezpieczeństwa sieci w 2025 roku.

Integracje, kompatybilność i łatwość zarządzania

Współczesne środowiska sieciowe charakteryzują się dużą różnorodnością aplikacji i narzędzi bezpieczeństwa, a skuteczny system IDS/IPS musi być łatwy do zintegrowania z istniejącą infrastrukturą. Snort i Suricata zostały zaprojektowane z myślą o kompatybilności oraz wszechstronnych możliwościach integracyjnych, jednak sposób implementacji oraz poziom oferowanej elastyczności znacznie się różnią. Snort, z dłuższą historią rozwoju, oferuje solidne wsparcie dla popularnych systemów operacyjnych, takich jak Linux, Windows czy BSD, a także umożliwia integrację z wieloma narzędziami open source i komercyjnymi. Pozwala na współpracę z systemami zarządzania regułami, takimi jak PulledPork czy Snorby, oraz współdziała z narzędziami SIEM, m.in. Splunk czy IBM QRadar, dostarczając logi i alerty za pomocą standardowych protokołów (np. Syslog). Dodatkową zaletą Snorta jest dostępność gotowych integracji z rozwiązaniami do zarządzania politykami bezpieczeństwa i automatyzacji orkiestracji bezpieczeństwa (SOAR), co pozytywnie wpływa na szybkość reakcji na incydenty. Jednakże prostota Snorta bywa ograniczająca w bardziej złożonych środowiskach, szczególnie gdy pojawia się potrzeba obsługi zaawansowanych scenariuszy korelacji zdarzeń czy dynamicznego tworzenia reguł. Zarządzanie Snortem często polega na manualnej edycji plików konfiguracyjnych oraz ręcznym zarządzaniu aktualizacjami reguł, co może prowadzić do błędów i wymagać więcej czasu w porównaniu z nowocześniejszymi rozwiązaniami. W tym kontekście Suricata wyróżnia się bardziej otwartą architekturą, pozwalającą na integrację z szeroką gamą narzędzi bezpieczeństwa – zarówno open source, jak i komercyjnych – przy jednoczesnym wsparciu dla nowoczesnych standardów API, takich jak RESTful czy EVE JSON output. Dzięki natywnemu wsparciu dla wydajnych formatów logowania oraz szerokiemu zakresowi eksportu metadanych, integracja z platformami SIEM, systemami threat intelligence, a nawet narzędziami klasy EDR i XDR jest nie tylko prostsza, ale i bardziej efektywna. Suricata umożliwia również tworzenie złożonych pipeline’ów, pozwalając administratorom na dostosowywanie logiki wykrywania do specyficznych potrzeb biznesowych, bez konieczności głębokiej ingerencji w kod narzędzia. Automatyzacja zarządzania regułami, wsparcie dla konteneryzacji (Docker, Kubernetes), a także szerokie możliwości konfiguracji integracji przez pliki YAML – to kolejne atuty, które docenią zwłaszcza zaawansowane zespoły IT.

Jeśli chodzi o łatwość zarządzania, rozbieżności pomiędzy Snortem i Suricatą stają się jeszcze wyraźniejsze w praktyce codziennej eksploatacji. Snort, mimo przyjaznego interfejsu konfiguracyjnego i obszernej dokumentacji, nadal często wymaga znajomości linii poleceń oraz manualnego monitorowania działania systemu. Narzędzia takie jak Snorby czy BASE stanowią pewne ułatwienie w analizie logów i alertów, lecz nie oferują w pełni zintegrowanych rozwiązań do centralnego zarządzania wieloma instancjami – co jest dużym wyzwaniem dla organizacji o rozproszonej architekturze IT. Zarządzanie politykami, wprowadzanie aktualizacji oraz testowanie nowych reguł odbywa się zazwyczaj manualnie lub przy pomocy dodatkowych skryptów automatyzujących rutynowe zadania, jednak skalowanie środowiska oraz audyty bezpieczeństwa mogą być czasochłonne i mniej odporne na błędy. Suricata natomiast kładzie duży nacisk na automatyzację oraz scentralizowane zarządzanie dzięki wsparciu dla narzędzi typu Ansible, Puppet czy Chef, a także dzięki dostępności licznych paneli webowych i rozbudowanych interfejsów API, które pozwalają na zarządzanie, aktualizację reguł oraz monitorowanie stanu systemu praktycznie w czasie rzeczywistym. Suricata zapewnia również bardziej granularną kontrolę uprawnień, co pozwala oddzielić role administracyjne i operatorskie zgodnie z normami bezpieczeństwa korporacyjnego. Dzięki swoim natywnym możliwościom wdrażania w środowiskach chmurowych oraz wsparciu dla klastrów, Suricata pozwala na elastyczne rozszerzanie środowisk bezpieczeństwa bez przestojów i zminimalizowanym ryzykiem błędów ludzkich. Zarówno Snort, jak i Suricata oferują zaawansowane możliwości raportowania oraz integracji z narzędziami wizualizacji danych, jednak to Suricata wyróżnia się możliwością dynamicznego skalowania, lepszym wsparciem dla DevOps oraz platform chmurowych, co znacząco poprawia zarządzalność i obniża koszty operacyjne w przypadku rozbudowanych lub często zmieniających się środowisk sieciowych. Dzięki temu Suricata jest obecnie polecana nie tylko jako narzędzie do zaawansowanej detekcji zagrożeń, lecz także jako elastyczny i łatwy w zarządzaniu komponent nowoczesnego ekosystemu bezpieczeństwa sieci.

Zalety i wady Snort oraz Suricata w praktycznych wdrożeniach

Wdrożenie systemu IDS/IPS w rzeczywistych środowiskach sieciowych ujawnia zarówno silne strony, jak i ograniczenia narzędzi takich jak Snort oraz Suricata, które różnią się podejściem do wykrywania zagrożeń, efektywnością oraz możliwościami integracyjnymi. Snort, cieszący się długą tradycją i szerokim wsparciem społeczności, postrzegany jest w praktyce jako rozwiązanie sprawdzone, stabilne i przewidywalne. Jego największym atutem pozostaje prostota wdrożenia w małych i średnich organizacjach – pozwala na szybkie uruchomienie podstawowej ochrony dzięki gotowym zestawom reguł i czytelnemu formatowi konfiguracji. Implementacja Snorta nie wymaga zaawansowanej znajomości środowisk sieciowych czy programowania, co obniża próg wejścia, a obszerna dokumentacja oraz aktywne fora społecznościowe pomagają rozwiązywać typowe problemy operacyjne. Niskie zapotrzebowanie na zasoby czyni Snorta atrakcyjnym wyborem dla starszego sprzętu i środowisk o ograniczonych budżetach. Minusem, który często ujawnia się podczas większych wdrożeń, jest jednak jednowątkowa architektura ograniczająca skalowalność i prędkość przetwarzania pakietów, co prowadzi do problemów w dynamicznie rozwijających się sieciach lub w przedsiębiorstwach generujących duży ruch. Dodatkowo, mechanizm oparty głównie na sygnaturach bywa mniej skuteczny wobec nowych lub niestandardowych zagrożeń, zwłaszcza tych wykorzystujących techniki unikania detekcji; typowy workflow aktualizacji reguł wymaga dużego zaangażowania administratora, a manualne dostosowania reguł często prowadzą do tzw. fałszywych alarmów lub, przeciwnie, przeoczenia nietypowych ataków. Problematyczne bywa także zarządzanie dużymi środowiskami, gdyż Snort nie oferuje natywnych narzędzi do centralizacji logów czy automatyzacji reakcji, przez co skomplikowane środowiska IT wymagają dodatkowych, często zewnętrznych rozwiązań do monitoringu i analizy. Integracja z nowoczesnymi platformami SIEM i orkiestracją bezpieczeństwa, choć możliwa, wymaga ręcznych modyfikacji i dodatkowej warstwy skryptowania, co podnosi koszt zarządzania oraz zwiększa trudność migracji i rozwoju infrastruktury bezpieczeństwa.

Suricata wyróżnia się w praktycznych wdrożeniach przede wszystkim dzięki nowoczesnej architekturze wielowątkowej, która pozwala jej w pełni wykorzystać moc serwerów z wielordzeniowymi procesorami – zapewniając wysoką przepustowość i niezawodność podczas analizy dużych wolumenów danych w czasie rzeczywistym. Dzięki obsłudze dekodowania protokołów oraz inspekcji ruchu na warstwie aplikacji, Suricata oferuje lepszą widoczność i skuteczniejsze wykrywanie współczesnych zagrożeń, takich jak ataki dnia zerowego, złośliwy ruch w szyfrowanych kanałach czy złożone próby eskalacji uprawnień. Możliwość integracji z platformami threat intelligence, zaawansowanej korelacji zdarzeń oraz automatyzacji reakcji przy użyciu API i popularnych standardów komunikacji sprawia, że Suricata doskonale sprawdza się zarówno w środowiskach chmurowych, jak i hybrydowych, a centralizowane zarządzanie i automatyczne aktualizacje reguł znacznie obniżają nakłady operacyjne. Elastyczność w doborze formatów logów, bogactwo metadanych oraz kompatybilność z szeroką gamą narzędzi klasy SIEM i SOAR to kolejne argumenty przemawiające za wyborem Suricaty, szczególnie gdy liczy się skalowalność oraz szybkie reagowanie na zmieniający się krajobraz zagrożeń. Niemniej wdrożenia Suricaty bywają bardziej wymagające kompetencyjnie i infrastrukturalnie – złożona konfiguracja, mnogość opcji oraz konieczność głębszego poznania protokołów komunikacyjnych mogą być barierą dla mniejszych zespołów IT i użytkowników bez rozbudowanego zaplecza technicznego. W odróżnieniu od Snorta, błędna konfiguracja reguł lub nieoptymalne przydzielenie zasobów CPU może prowadzić do przeciążenia systemu, co rodzi ryzyko niedostatecznej ochrony właśnie w szczycie ataku. Chociaż Suricata umożliwia automatyzację zarządzania regułami i reagowania na incydenty, zaawansowane opcje bywają mniej intuicyjne, a proces wdrożenia od zera, zwłaszcza w złożonych środowiskach korporacyjnych, często wymaga wsparcia konsultantów lub specjalistycznego szkolenia. Koszty wdrożenia i utrzymania są wyższe w porównaniu ze Snortem, zwłaszcza gdy dochodzą wydatki na rozwój infrastruktury oraz integrację z narzędziami analitycznymi. Jednak już w średnioterminowej perspektywie, zastosowanie Suricaty przekłada się na wyższą odporność organizacji na złożone, automatycznie zmieniające się zagrożenia oraz umożliwia wdrożenie mechanizmów uczenia maszynowego, analizowania anomalii i prewencyjnego blokowania ruchu, co jest nieocenioną przewagą w środowiskach poddanych stałemu ryzyku cyberataków.

Który system IDS/IPS wybrać w 2025? Rekomendacje dla administratorów

Przed wyborem idealnego systemu IDS/IPS na rok 2025 administratorzy powinni wziąć pod uwagę szereg kluczowych czynników, które mają bezpośredni wpływ na bezpieczeństwo, wydajność i zarządzanie środowiskiem IT. Przede wszystkim należy dokładnie przeanalizować skalę oraz charakter infrastruktury sieciowej: małe i średnie przedsiębiorstwa, często z ograniczonym zasobem kadrowym oraz budżetowym, mogą preferować Snorta ze względu na jego prostotę wdrożenia, dostępność gotowych reguł oraz rozbudowaną dokumentację. Snort sprawdzi się jako stabilna warstwa ochrony dla sieci lokalnych, gdzie przepustowość nie przekracza kilku gigabitów na sekundę, a ryzyko skomplikowanych ataków o charakterze zaawansowanym jest relatywnie niskie. W takich przypadkach można wykorzystać szereg gotowych rozwiązań open source integrujących Snorta z narzędziami monitorującymi, co upraszcza codzienną administrację. Istotne jest również, że Snort, dzięki wieloletniemu rozwojowi, zapewnia wsparcie społeczności, a baza wiedzy i przykładów wdrożeniowych pozwala szybko reagować na najczęstsze problemy. Snort będzie rozsądnym wyborem nie tylko ze względu na niski próg wejścia, ale także dzięki niewielkim wymaganiom sprzętowym oraz możliwości testowania konfiguracji przed pełną implementacją w środowiskach produkcyjnych. Dla firm, które oczekują przede wszystkim niezawodności, przewidywalnego działania oraz natychmiastowej wykrywalności znanych zagrożeń, Snort może stanowić pierwszą linię obrony zapewniającą dobry stosunek wartości do ceny.

W przypadku organizacji o rozbudowanej architekturze sieciowej, środowisk chmurowych, centrów danych czy przedsiębiorstw funkcjonujących na globalną skalę, rekomendowanym wyborem będzie Suricata. Wynika to z jej natywnego wsparcia dla środowisk wielordzeniowych, wysokiej przepustowości oraz zaawansowanych opcji wykrywania zarówno znanych, jak i nieznanych ataków poprzez analizę behawioralną i inspekcję ruchu w czasie rzeczywistym. Suricata pozwala wdrożyć wielopoziomowe mechanizmy detekcji – od sygnatur, przez analizę anomalii, aż po integrację z zewnętrznymi bazami threat intelligence oraz wsparciem dla automatyzacji reakcji na incydenty. Krytycznym aspektem jest również możliwość centralizowanego zarządzania i szybkiej dystrybucji reguł na skalę całej organizacji, co pozwala oszczędzić czas i zasoby, zwłaszcza w dużych zespołach bezpieczeństwa. W związku z rosnącą złożonością zagrożeń, obecność natywnej obsługi nowoczesnych protokołów (np. HTTP/2, TLS 1.3, protokoły IoT) oraz obsługa ruchu szyfrowanego stają się niezbędnymi cechami systemu IDS/IPS w 2025 roku, a Suricata dzięki cyklicznym aktualizacjom i elastyczności zdecydowanie wychodzi naprzeciw takim oczekiwaniom. Zaawansowane funkcje, takie jak alertowanie bazujące na kontekście i analiza ruchu na poziomie aplikacyjnym, umożliwiają nie tylko szybsze wykrycie nieprawidłowości, ale również lepszą współpracę z narzędziami SIEM, EDR, SOAR i platformami chmurowymi, co wspiera holistyczne podejście do zarządzania bezpieczeństwem. Administratorzy powinni także brać pod uwagę poziom dojrzałości zespołu operacyjnego: Suricata wymaga większego doświadczenia, znajomości automatyzacji, API oraz przynajmniej podstawowego wdrożenia procesów DevSecOps. Jeśli jednak organizacja posiada zespół IT świadomy zagrożeń i otwarty na rozwój poprzez szkolenia z zakresu cyberbezpieczeństwa, inwestycja w Suricatę zapewni nie tylko wysoki poziom ochrony na dziś, ale także możliwość adaptacji do przyszłych wyzwań – takich jak ataki na bazie sztucznej inteligencji, zautomatyzowane APT czy zagrożenia specyficzne dla Internetu rzeczy. Niezależnie od wyboru systemu, zalecane jest wdrożenie środowiska testowego – tzw. sandbox – w celu okresowej weryfikacji skuteczności reguł oraz reakcji systemu na nowe typy ataków, a także monitoring w czasie rzeczywistym i integracje z platformami analitycznymi, aby na bieżąco optymalizować ustawienia oraz minimalizować liczbę fałszywych alarmów.

Podsumowanie

Snort i Suricata to jedne z najpopularniejszych systemów IDS/IPS wybieranych do ochrony sieci w 2025 roku. Suricata wyróżnia się wielowątkowością i wysoką wydajnością, zwłaszcza w dużych środowiskach, natomiast Snort jest ceniony za niezawodność, liczne integracje i rozwinięte wsparcie społeczności. Wybór pomiędzy nimi powinien zależeć od specyfiki infrastruktury, wymaganej skalowalności oraz preferencji w zakresie obsługi i zarządzania. Obydwa narzędzia skutecznie chronią przed cyberzagrożeniami, a świadome wdrożenie zwiększa poziom cyberbezpieczeństwa organizacji.